El permís de conduir internacional (PCI) del futur no hauria de ser un altre document que cal portar a sobre. Hauria de ser una manera governada i verificable criptogràficament de presentar els privilegis de conducció nacionals a través de les fronteres — en línia i fora de línia, amb una divulgació mínima i sense convertir cada verificació en vigilància.

Tothom diu que el futur del permís de conduir internacional és digital. Això no és incorrecte, però tampoc és prou específic.

Un quadernet en format PDF al telèfon no és el futur. Un codi QR de millor aparença no és el futur. Un token de cadena de blocs amb “conducció” als materials de màrqueting no és el futur.

El problema real va més enllà del format. Es redueix a una pregunta central: com es pot fer que un privilegi de conducció legítim, emès per una autoritat, sigui comprensible, de confiança i utilitzable en un altre lloc, davant d’un altre verificador, sota pressió, de vegades sense xarxa, i sense exposar més dades personals de les necessàries?

Aquesta és la pregunta que el PCI en paper mai no va resoldre del tot. I és la pregunta a la qual ha de respondre el sistema de nova generació.

Per què el PCI en paper va resoldre la llegibilitat però no la confiança

El PCI en paper tenia sentit en un món on el paper era el mitjà principal. Actuava com una capa de compatibilitat — una connexió llegible per humans entre un sistema de llicències i un altre. Això era útil i, en certa mesura, encara ho és.

Però la part difícil de la mobilitat transfronterera moderna ja no és simplement la llegibilitat. És la confiança.

Els verificadors actuals s’enfronten a una sèrie de preguntes més difícils:

- Poden determinar si la credencial és autèntica?

- Poden confirmar que encara és vàlida?

- Poden comprovar només els camps específics que realment necessiten?

- Poden fer-ho sense contactar l’autoritat emissora cada vegada?

- Poden verificar-ho en línia, en persona i a la vora de la carretera?

- Poden fer-ho sense convertir els viatges en un sistema de seguiment global?

Per això, el futur PCI no s’ha d’entendre com un projecte de quadernet digital. S’ha d’entendre com un problema d’arquitectura de presentació.

Estàndards que ja apunten cap a un PCI digital

Això ja no és teòric. La comunitat d’estàndards ja s’ha mogut en aquesta direcció:

- ISO/IEC 18013-1:2018 va establir un model en què una sola llicència segura pot servir tant per a finalitats domèstiques com reconegudes internacionalment, anticipant tecnologies llegibles per màquina i la integració de biometria, criptografia i compressió.

- ISO/IEC 18013-3 cobreix el control d’accés, l’autenticació i la validació de la integritat.

- ISO/IEC 18013-5 defineix les interfícies entre la llicència de conduir mòbil, el lector i la infraestructura de l’autoritat emissora, inclòs l’ús per part de verificadors d’altres països.

- ISO/IEC 18013-7 afegeix la presentació d’una llicència de conduir mòbil a través d’Internet.

- El treball de la CEPE-ONU sobre els permisos de conduir electrònics connecta els requisits tècnics i de seguretat amb el compliment de la norma ISO/IEC 18013-5.

L’enfocament incorrecte per digitalitzar el PCI

L’enfocament incorrecte consisteix a agafar el PCI actual, convertir-lo a un format digital i posar-lo en una aplicació. Sembla eficient, però manté el focus equivocat: manté el sistema centrat en el document com a objecte físic.

El millor enfocament és tractar la conducció internacional com una presentació controlada dels drets de conduir emesos nacionalment.

Aquest canvi importa, perquè quan es pensa en la presentació, les preguntes de disseny es tornen més precises:

- Qui va emetre el dret subjacent a conduir?

- Com rep i emmagatzema la credencial el titular?

- Com sol·licita un verificador només les dades que necessita legítimament?

- Com es distribueixen i es confien les claus de l’emissor?

- Com es comprova la revocació sense el seguiment en temps real per part de l’emissor?

- Què funciona fora de línia i què encara necessita el paper com a còpia de seguretat?

- Quin verificador té permís per veure quines dades, i per quin motiu?

Aquesta és una manera molt més seriosa de dissenyar el substitut del PCI en paper.

Una definició millor del futur PCI

Aquí es proposa una definició:

Un PCI futur és una credencial transfronterera derivada i basada en estàndards que presenta els privilegis de conducció emesos nacionalment a un verificador d’una manera adequada al context, sota el control del titular, amb verificació criptogràfica, divulgació basada en rols, fluxos de presentació en línia i fora de línia, i comprovació d’estat que preserva la privadesa.

Aquesta definició és deliberadament estreta. No:

- Converteix el futur PCI en un dret de conduir autònom

- El transforma en un magatzem universal de dades d’identitat

- Requereix una connexió en temps real amb l’emissor per a cada transacció

- Assumeix que un taulell de lloguer, un agent de policia i una asseguradora han de veure els mateixos camps

- Requereix la cadena de blocs com a nucli del sistema

És una resposta disciplinada a un problema de confiança.

Els set components d’un futur PCI viable

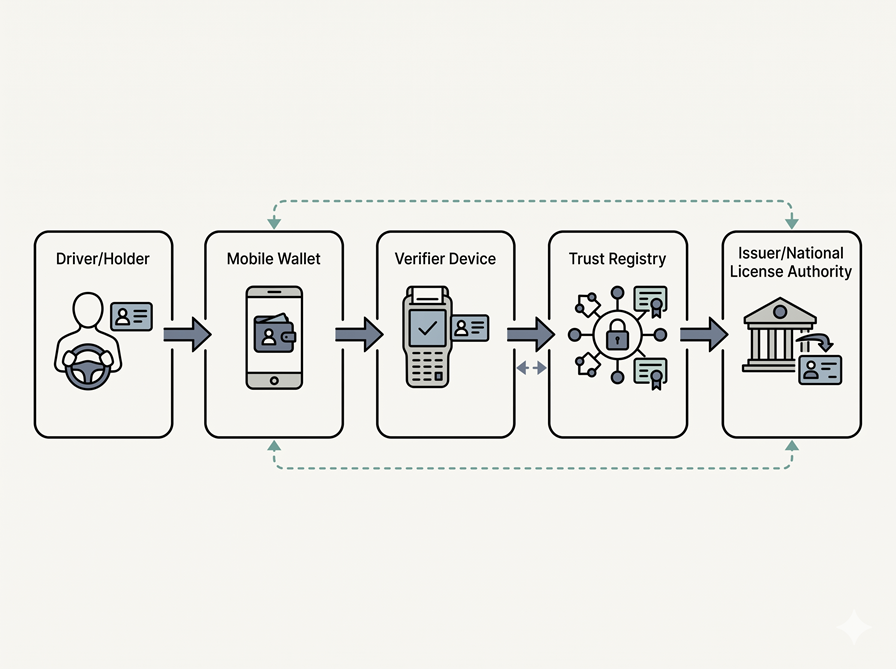

Sense llenguatge de màrqueting, un futur PCI viable necessita set components:

- Una font nacional de veritat autoritzada. El dret legal a conduir prové de l’autoritat de llicències domèstica. La capa internacional mai no hauria de crear drets de conduir — només presentar-los.

- Un emissor. Una autoritat pública de confiança, o un emissor autoritzat estrictament governat que actua en nom seu, emet la credencial digital que reflecteix el privilegi de conduir actual.

- Una cartera del titular. El conductor necessita una cartera segura que emmagatzemi la credencial, protegeixi les claus privades, autentiqui el titular i presenti la credencial als verificadors.

- Un verificador o lector. Pot ser un dispositiu policial, un lector de taulell de lloguer, un sistema en línia o un altre verificador autoritzat.

- Un registre de confiança. Els verificadors necessiten una manera fiable d’obtenir les claus públiques i les metadades de confiança dels emissors legítims.

- Una capa d’estat. Ha d’haver-hi una manera que preservi la privadesa d’expressar la suspensió, la revocació, el venciment o el canvi d’estat.

- Una còpia de seguretat física. Les bateries descarregades, la mala connectivitat, els dispositius danyats, les jurisdiccions conservadores i els entorns de política de transició són la realitat normal — no casos excepcionals.

Divulgació basada en rols: una credencial, públics diferents

Un dels errors de disseny més grans en els sistemes d’identitat és assumir que una credencial significa una sola divulgació. Això és el contrari d’un bon disseny.

Un agent de policia en un control de carretera no té la mateixa necessitat legítima que un taulell de lloguer. Un taulell de lloguer no té la mateixa necessitat que un ocupador. Un ocupador no té la mateixa necessitat que un sistema de precomprovació en línia.

Un futur PCI hauria de suportar diferents conjunts de divulgació per a diferents categories de verificadors:

- Control de carretera: Identitat, foto, categories i drets, restriccions, estat de validesa. Res més per defecte.

- Taulell de lloguer: Identitat, foto, categories de conducció, dates d’emissió i venciment, possiblement informació d’edat — però no tots els camps de la credencial.

- Precomprovació en línia: Prova d’identitat, prova del dret de conduir rellevant, prova de validesa actual, possiblement una confirmació vinculada a la reserva.

- Ocupador o compliment de flota: Un flux de treball separat i explícitament consentit, no el mateix perfil de divulgació que la verificació de viatge.

Els estàndards ja donen suport a aquest model. L’esborrany actual de l’mDL del NIST descriu consultes que permeten als verificadors especificar quins atributs sol·liciten. Les directrius d’implementació de l’AAMVA requereixen que l’aplicació mostri clarament quines dades s’han sol·licitat i doni al titular el control total sobre quins elements de dades es comparteixen.

Un futur PCI no hauria de ser una targeta digital. Hauria de ser un instrument de divulgació controlada.

La verificació instantània no ha de convertir-se en vigilància instantània

Aquí és on molts projectes d’identitat digital s’equivoquen. Descriuen la “verificació en temps real” com si automàticament significués progrés. No és així.

Un verificador necessita confiança puntual. Però l’emissor no necessita saber cada lloc i cada moment en què el titular presenta la credencial. Aquesta distinció és essencial.

El Marc d’Arquitectura i Referència de la UE és clar en aquest punt. Les instàncies de les parts que confien no haurien de sol·licitar la llista d’estat rellevant cada vegada que es presenta una credencial. En canvi:

- Les llistes actualitzades s’han de descarregar per separat, en moments i des de llocs no relacionats amb la presentació d’un usuari específic.

- Les posicions de la llista d’estat s’han d’aleatoritzar, amb prou entrades per proporcionar privadesa col·lectiva.

- Les sol·licituds de la llista no han de convertir-se en senyals de seguiment de titulars específics.

L’esborrany actual de l’mDL del NIST descriu la validació del verificador basada en les signatures de l’emissor i les claus públiques sense necessitat de contactar directament l’emissor. Les directrius de l’AAMVA prohibeixen la recuperació del servidor en les seves directrius d’implementació i se centren en la recuperació del dispositiu i la distribució de claus públiques basada en serveis de confiança.

Un futur PCI hauria de suportar la verificació instantània — sense crear un registre global d’on i quan un conductor ha provat la seva identitat.

Distribució de la confiança: governança en format llegible per màquina

Molta gent parla de carteres i criptografia. Molt menys parla de la infraestructura que realment fa funcionar la confiança — però la infraestructura és la part que importa.

Un verificador només pot confiar en una credencial si pot descobrir i confiar de manera fiable en les claus públiques i les metadades relacionades de l’emissor. Un ecosistema de futur PCI necessita una resposta llegible per màquina i governable a preguntes com:

- Quins emissors són legítims?

- Quines claus públiques són les actuals?

- Quins emissors estan autoritzats per a quines jurisdiccions?

- Quines categories de verificadors estan registrades o acreditades?

- Què passa quan un emissor rota claus o canvia de política?

El Servei de Confiança Digital de l’AAMVA és un exemple concret: una manera única, segura i resistent perquè les parts que confien obtinguin les claus públiques de les autoritats emissores, lliurada a través d’una llista d’autoritat de certificació d’emissors verificada. El manual d’mDL de la UE descriu com els Estats membres notifiquen a la Comissió els emissors d’mDL autoritzats, la Comissió publica aquesta llista amb finalitats de verificació i el registre de les parts que confien dins del marc de confiança de la cartera.

Aquesta és la direcció que necessita un futur PCI — no un sistema on tothom escaneja un codi QR i confia en el resultat sense validació, sinó un sistema on la confiança és distribuïda, versionada i comprovable per màquina.

En línia i a la carretera han de compartir un sistema unificat

Un futur PCI seriós no es pot dividir en sistemes separats: un per a controls de carretera, un per al lloguer de cotxes, un per a la incorporació remota, un per a la verificació d’identitat i un altre per a la verificació de conducció. Aquesta fragmentació és exactament el que ja pateixen els usuaris.

Els estàndards tècnics ara existeixen per evitar-ho:

- ISO/IEC 18013-5 defineix les interfícies per a la presentació de la llicència de conduir mòbil en persona.

- ISO/IEC 18013-7 estén això a la presentació a través d’Internet.

- El manual de llicència de conduir mòbil de la UE enumera tant els lloguers de cotxes com els controls de carretera com a escenaris de verificació, i descriu la compartició remota i els controls de proximitat mitjançant fluxos activats per QR, Bluetooth, Wi-Fi Aware i NFC.

El sistema futur ha de gestionar tant els escenaris en línia com els presencials, perquè els viatges inclouen tots dos. La mobilitat inclou tots dos. La confiança requereix tots dos.

La capa de protocol nativa per a la web ja és madura

Durant anys, una de les raons per les quals els debats sobre identitat semblaven imprecisos era que la capa de protocol encara era incompleta. Això és molt menys cert ara:

- OpenID per a l’emissió de credencials verificables 1.0 defineix una API protegida per OAuth per emetre credencials, amb suport explícit per a múltiples formats de credencials, incloent ISO mdoc, SD-JWT VC i les credencials W3C VCDM.

- OpenID per a presentacions verificables 1.0 defineix un mecanisme perquè els verificadors sol·licitin i rebin presentacions de credencials.

- El model de dades de credencials verificables 2.0 del W3C formalitza l’ecosistema de tres parts d’emissors, titulars i verificadors.

Això canvia la conversa. El futur PCI ja no s’ha d’imaginar com una única aplicació governamental amb processos construïts a mida. Es pot dissenyar com un perfil de credencial governada sobre un ecosistema interoperable més ampli.

Això no elimina la necessitat de governança pública. Elimina l’excusa que no hi ha cap pila de protocols moderna sobre la qual construir.

Per què la cadena de blocs és opcional — però el reconeixement no ho és

Un futur PCI no necessita la cadena de blocs com a fonament. Això no vol dir que la tecnologia de registre distribuït sigui inútil — pot ser valuosa en rols específics de transparència o registre — però no s’hauria de tractar com el centre del sistema de credencials de conducció.

El model de dades VC 2.0 del W3C és explícit que els registres de dades verificables poden prendre moltes formes: bases de dades de confiança, bases de dades descentralitzades, bases de dades d’identitat governamentals o llibres de comptabilitat distribuïts. DID Core és igualment explícit que molts, però no tots, els mètodes DID utilitzen llibres de comptabilitat distribuïts. Els estàndards no imposen una arquitectura de cadena de blocs en primer lloc.

Aquesta és la posició correcta, perquè la part més difícil d’un futur PCI no és la tecnologia. La part més difícil és:

- El reconeixement legal

- La governança de l’emissor

- El desplegament dels lectors

- L’acreditació dels verificadors

- Les operacions de llista de confiança

- La lògica de revocació

- L’alineació de polítiques transfrontereres

L’AAMVA va construir un servei de confiança. El manual de la UE inclou la publicació d’emissors i el registre de les parts que confien. La CEPE-ONU connecta els permisos electrònics a la norma ISO/IEC 18013-5. El veritable repte no és l’absència de criptografia — és el repte de la interoperabilitat governada.

Un flux realista del futur PCI a la pràctica

Un futur PCI hauria de ser senzill a la pràctica. Aquí es mostra com funciona en tres escenaris habituals:

1. Emissió o renovació

L’autoritat nacional verifica el registre de la llicència subjacent i emet una credencial a la cartera del titular. La cartera l’emmagatzema de manera segura, protegeix les claus i pot actualitzar l’estat o rebre atestacions actualitzades a través d’un flux d’emissió governat. OpenID4VCI proporciona una capa d’emissió nativa per a la web, mentre que les directrius de l’AAMVA requereixen xifratge en repòs, emmagatzematge segur de claus i autenticació del titular quan s’accedeix a les dades o s’alliberen.

2. Precomprovació remota del lloguer de cotxes

Una plataforma de lloguer envia una sol·licitud autenticada per a un conjunt mínim de drets de conducció. La cartera mostra la sol·licitud al titular, que l’aprova. El verificador rep la presentació a través d’un flux capaç d’Internet, valida la signatura de l’emissor i el material de clau, comprova la informació de confiança i estat disponible localment i aprova prèviament la reserva. El manual d’mDL de la UE ja descriu la compartició remota del lloguer de cotxes; l’esborrany del NIST descriu les sol·licituds d’atributs basades en consultes; OpenID4VP i ISO/IEC 18013-7 proporcionen la direcció àmplia de presentació per als fluxos basats en Internet.

3. Control de carretera

Un agent sol·licita el conjunt de divulgació del control de carretera. El titular presenta a través d’un flux de proximitat. El lector valida la credencial localment, comprova els drets de conducció i la validesa, i no veu més del necessari. Per defecte, no es contacta l’emissor. El manual de la UE descriu la verificació a la carretera activada per QR, Bluetooth, Wi-Fi Aware i NFC, mentre que la norma ISO/IEC 18013-5 i les directrius de l’AAMVA se centren en la recuperació de proximitat i dispositiu en lloc del contacte en temps real amb l’emissor.

Aquesta és l’experiència d’usuari correcta: ràpida, verificable, mínimament invasiva i senzilla.

El que no és el futur PCI

Per ser clars, el futur PCI no és:

- Una llicència de conduir autònoma

- La imatge d’una targeta

- Una col·lecció universal de dades d’identitat

- Un canal de vigilància controlat pel verificador

- Paper en format digital

- Un sistema de confiança dependent de la cadena de blocs

És una capa de presentació acuradament governada sobre els privilegis de conducció emesos nacionalment. És menys dramàtic — i molt més probable que funcioni.

Per què el camí de migració importa tant com l’arquitectura

La millor arquitectura és inútil si el camí de migració no és realista. Els governs no substituiran tots els fluxos de treball en paper d’un dia per l’altre — i no haurien de fer-ho.

Un camí realista té aquest aspecte:

- Fase 1: Mantenir el paper. Afegir un company digital segur.

- Fase 2: Estandarditzar les llistes de confiança dels emissors i les categories de verificadors.

- Fase 3: Donar suport a la presentació tant de proximitat com remota.

- Fase 4: Moure els controls rutinaris i els lloguers a fluxos digitals en primer lloc.

- Fase 5: Reduir el quadernet en paper a l’estat de còpia de seguretat en lloc d’estat primari.

Aquest camí coincideix amb la direcció on ja s’encaminen els estàndards i el treball oficial de l’ecosistema: la lògica d’un sol document de la ISO, la infraestructura de serveis de confiança de l’AAMVA, els casos d’ús d’mDL basats en cartera de l’EUDI i el moviment de la CEPE-ONU cap a models de permisos electrònics alineats amb la norma ISO/IEC 18013-5.

L’argument central en una sola frase

Aquí teniu l’argument destil·lat: El futur PCI no és un quadernet digital. És una resposta governada a un problema de confiança transfronterera.

No una versió de millor aparença del document antic — un sistema millor. Un sistema on:

- El dret legal prové de l’autoritat nacional

- El titular controla la presentació

- El verificador obté només el que necessita

- La confiança es pot comprovar sense vigilància per defecte

- L’ús remot i presencial comparteix una arquitectura

- El paper sobreviu només on encara té valor pràctic

Aquest és l’estàndard al qual s’ha d’aspirar.

Un cop es veu el problema d’aquesta manera, la pregunta interessant ja no és si el PCI ha de passar a ser digital. La pregunta interessant passa a ser: qui està disposat a dissenyar la capa d’identitat del conductor transfronterer amb prou serietat per substituir el paper sense reproduir les seves debilitats — ni afegir-ne de noves?

Res d’això és especulatiu. El treball actual del NIST sobre l’mDL descriu una cartera controlada per l’usuari, un verificador que valida l’autenticitat sense necessitat de contactar directament l’emissor, i un ecosistema de credencials construït al voltant d’emissors, carteres i verificadors. El Servei de Confiança Digital de l’AAMVA ja existeix per distribuir les claus públiques de les autoritats emissores. El manual de llicència de conduir mòbil de la UE descriu les llistes d’emissors autoritzats i el registre de les parts que confien dins d’un marc de confiança més ampli.

Published April 17, 2026 • 16m to read