Ingen enkelt standard vil erstatte det papirbaserte internasjonale førerkortet (IDP). Den virkelige etterfølgeren er en samling standarder som virker sammen – og å forstå denne samlingen er nøkkelen til å forstå hvor grenseoverskridende digitale kjøretøybevis faktisk er på vei.

Hvorfor ingen enkelt standard vil erstatte papir-IDPen

De fleste diskusjoner om fremtidens IDP åpner med feil spørsmål: hvilken standard vil erstatte papirtillatelsen? Den innrammingen forutsetter at én spesifikasjon kan gjøre hele jobben. Det kan den ikke.

NISTes arbeid med mDL (mobilt førerkort) bemerker eksplisitt at nye standarder for digitale akkreditiver er i ferd med å vokse frem på tvers av separate problemområder. ISO 18013-familien i seg selv er allerede delt opp i flere deler som dekker fysisk utforming, sikkerhet, mobil presentasjon og internettutvidelser. Et fremtidig grenseoverskridende kjøretøybevis er derfor ikke én spesifikasjon – det er en koordinert samling spesifikasjoner, der hver enkelt håndterer ett bestemt ansvarsområde.

Den fremtidige IDP-stabelen i korte trekk

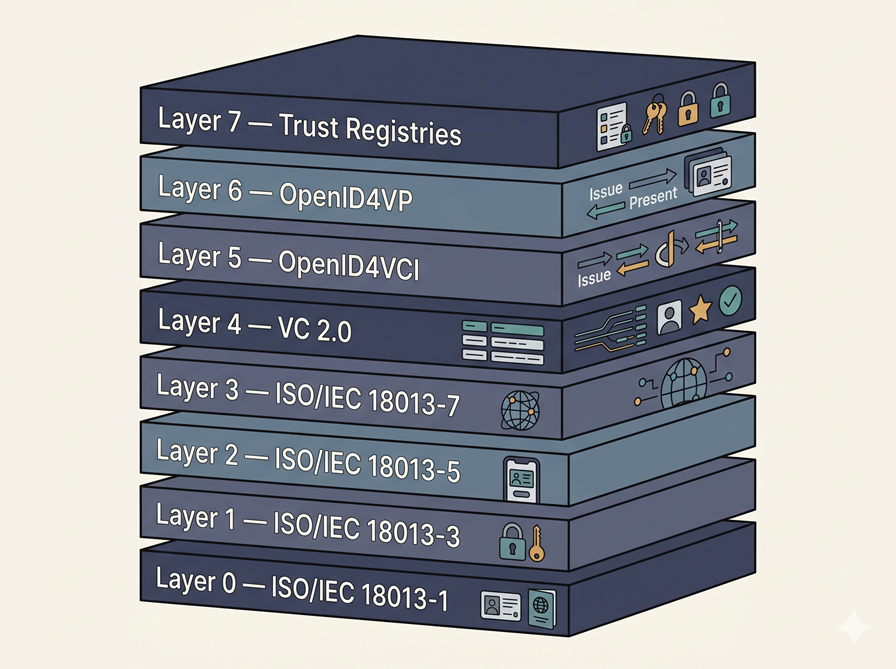

Her er de åtte lagene som til sammen definerer hva en fremtidig IDP ser ut som:

- Lag 0 – Fysisk og semantisk grunnlag: ISO/IEC 18013-1

- Lag 1 – Akkreditivsikkerhet: ISO/IEC 18013-3

- Lag 2 – Nærpresentasjon (personlig): ISO/IEC 18013-5

- Lag 3 – Fjern- / internetpresentasjon: ISO/IEC 18013-7

- Lag 4 – Akkreditivsemantikk: W3C Verifiable Credentials Data Model 2.0

- Lag 5 – Utstedelsesprotokoll: OpenID4VCI

- Lag 6 – Forespørsels- og presentasjonsprotokoll: OpenID4VP

- Lag 7 – Tillitsdistribusjon og verifiseringsautorisasjon: Tillitsregistre (AAMVAs VICAL-modell, EUDIs sertifikatbaserte modell for avhengige parter)

Hvert lag er forankret i gjeldende standarder eller aktiv økosystemdokumentasjon. Avsnittene nedenfor forklarer hva hvert lag gjør – og, like viktig, hva det ikke gjør.

Lag 0 – ISO/IEC 18013-1: Det fysiske og semantiske grunnlaget

Del 1 betyr mer enn de fleste innser, fordi den ikke bare handler om kortutforming.

ISO/IEC 18013-1 definerer de fysiske egenskapene og det grunnleggende datasettet for et ISO-kompatibelt førerkort, og skaper et felles grunnlag for internasjonal bruk og gjensidig anerkjennelse. Det er bygget rundt et sikkert ID-1-kort kombinert med en hefte for internasjonal bruk, og erstatter den eldre papirbaserte IDP-modellen. ISO bemerker også at ett enkelt kort i mange tilfeller kan erstatte behovet for to separate dokumenter.

Den praktiske konsekvensen er enkel: den fremtidige IDPen kan ikke begynne på lommebokslaget. Dersom den underliggende dokumentstrukturen, datamodellen og layouten ikke standardiseres først, blir hvert digitalt lag ovenfor en kompatibilitetslapp over fragmenterte nasjonale formater. Del 1 er fundamentet resten av stabelen er avhengig av.

Lag 1 – ISO/IEC 18013-3: Akkreditivsikkerhet

Del 3 er der akkreditivet går fra å være data på et dokument til å bli et sikkerhetsobjekt. ISO beskriver 18013-3 som den delen som spesifiserer mekanismer for:

- Tilgangskontroll til maskinlesbare data

- Dokumentautentisering

- Integritetsvalidering

ISO er imidlertid også tydelig på at Del 3 ikke omhandler personvernspørsmål knyttet til senere bruk av dataene – og den grensen er viktig.

Kort sagt leverer 18013-3 akkreditivsikkerhet, ikke full økosystemstyring. Den bidrar til å svare på spørsmål som: Ble dette akkreditivet utstedt av den oppgitte myndigheten? Har dataene blitt endret? Den svarer ikke fullt ut på: Bør denne verifikatoren i det hele tatt be om dette feltet? Bør denne forespørselen tillates i denne sammenhengen?

Dette er også et aktivt lag snarere enn et ferdig produkt. ISO lister opp en endring fra 2022 for PACE-protokollen, en endring fra 2023 for oppdateringer av passiv autentisering, og et nytt utkast til 18013-3 som for øyeblikket er under utvikling.

Lag 2 – ISO/IEC 18013-5: Personlig mobilpresentasjon

Hvis Del 1 definerer dokumentet og Del 3 sikrer det, gjør Del 5 førerkortet om til et mobilt akkreditiv.

ISO spesifiserer at 18013-5 dekker grensesnittet mellom mDL og leseren, og mellom leseren og utstedende myndighets infrastruktur. Det gjør det også mulig for tredjeparter – inkludert myndigheter og verifikatorer i andre land – å:

- Hente mDL-data maskinelt

- Knytte disse dataene til innehaveren

- Autentisere opprinnelsen

- Bekrefte integriteten

Det 18013-5 ikke dekker, er like viktig. ISO lister eksplisitt opp elementer som faller utenfor standarden, inkludert hvordan innehaverens samtykke til å dele data innhentes, og kravene til lagring av mDL-data og private nøkler. Del 5 er ikke et komplett lommebokprodukt, ikke en komplett brukersamtykkemodell og ikke et komplett styringssystem. Det er transport- og verifikasjonslaget for mobilpresentasjon.

AAMVAs implementeringsveiledning presiserer dette ytterligere ved å skille mellom to hentingsmodeller:

- Enhetshenting, der dataene leses direkte fra innehaverens enhet.

- Serverhenting, som kan gjøre det mulig for utstedende myndighet å observere når mDL brukes, hvilke data som deles, og til og med estimere fysisk plassering via IP-analyse.

Det siste punktet er ikke en grunn til å avvise standarden – det er en grunn til å være presis om hvilken hentingsmodell en fremtidig IDP bør bruke som standard. AAMVA krever også at lommeboken gir innehaveren full kontroll over hvilke dataelementer som deles, noe som passer en fremtidig IDP langt bedre enn den eldre «vis hele dokumentet»-modellen.

Lag 3 – ISO/IEC 18013-7: Internetpresentasjon

Del 5 løser problemet med personlig presentasjon. Del 7 utvider denne modellen til fjernbruk.

ISO beskriver 18013-7:2025 som en utvidelse av 18013-5 med internetpresentasjon av en mDL til en leser. Internett er ikke en sekundær betraktning i denne arkitekturen; det er en eksplisitt del av standarden.

EUs håndbok for mobilt førerkort behandler allerede internetpresentasjon som praktisk snarere enn teoretisk, og beskriver scenarioer som:

- Innsjekk ved bilutleie, der brukere deler sin mDL enten personlig eller på forhånd via internett

- Veikantskontroller av politiet

- En generell mDL-bruksprofil bygget på ISO/IEC 18013-5 og 18013-7

Det sagt er AAMVAs gjeldende veiledning ærlig om begrensningene: mDL-bruk over internett er svært ønskelig, men noen støttestandarder modnes fremdeles. Det er reelle hull i dagens integrasjon mellom lommebok og nettleser, og uten en liste over betrodde lesere har mdoc-siden kanskje ingen pålitelig måte å bekrefte visse sikkerhetsegenskaper på. Fjernpresentasjon er reell – og fortsatt under utvikling.

Selv med disse forbeholdene er 18013-7 det første seriøse svaret på et problem papir-IDPen aldri engang forsøkte å løse: å presentere kjøretillatelser eksternt, før personen ankommer skranken eller kontrollpunktet.

Lag 4 – W3C VC Data Model 2.0: Semantikklaget

W3C Verifiable Credentials Data Model 2.0 er ikke en førerkortstandard – og det er nettopp derfor den er viktig.

Anbefalingen definerer en utvidbar datamodell for verifiserbare akkreditiver, forklarer hvordan de kan beskyttes mot endringer, og beskriver økosystemet i form av tre kjerneroller: utstedere, innehavere og verifikatorer. Et førerkort brukes som ett av kjerneeksemplene.

For en fremtidig IDP bidrar VC 2.0 med et generelt vokabular for påstander, presentasjoner og verifiserbare dataregistre. W3C er tydelig på at slike registre kan ta flere former, inkludert:

- Betrodde databaser

- Statlige identitetsdatabaser

- Desentraliserte databaser

- Distribuerte hovedbøker

Det bryter med den falske dikotomien mellom en blokkjedeutelukkende tilnærming og en fullstendig proprietær løsning. Datamodellen er bredere enn begge deler.

VC 2.0 er også tydelig om selektiv utlevering. W3C bemerker at et førerkort kan inneholde mer data enn det som er nødvendig for et gitt brukstilfelle, og anbefaler enten å dele opp informasjon i mindre deler eller å bruke mekanismer som muliggjør selektiv utlevering. For en fremtidig IDP er dette ikke en valgfri personvernshensynet – det er forskjellen mellom et moderne akkreditiv og en digital fotokopi av et plastkort.

VC 2.0 er imidlertid ikke en fullstendig erstatning for ISO 18013. W3C påpeker at datamodellen ikke krever en tradisjonell tillitskjedemodell basert på sertifikatutstedere. I praksis er VC 2.0 et sterkt semantikklag, men eksplisitte lag for tillitsdistribusjon og verifisatorsstyring må fortsatt plasseres på toppen.

Lag 5 – OpenID4VCI: Utstedelsesprotokollen

En fremtidig IDP trenger en standardisert måte å flytte et akkreditiv fra en utsteder til en lommebok. Det er rollen til OpenID for Verifiable Credential Issuance (OpenID4VCI) 1.0.

Spesifikasjonen definerer et OAuth-beskyttet API for utstedelse av verifiserbare akkreditiver, og er bevisst formatuavhengig. Blant akkreditivformatene den støtter:

- ISO mdoc

- SD-JWT VC

- W3C VCDM-akkreditiver

Den støtter også innehaverbinding og senere presentasjoner uten ytterligere involvering fra utsteder. OpenID4VCI 1.0 ble godkjent som endelig spesifikasjon i september 2025.

Dette gjør OpenID4VCI strategisk viktig for et fremtidig IDP-økosystem. I stedet for å bygge skreddersydde pipelines fra utsteder til lommebok for hver jurisdiksjon eller lommebokleverandør, kan økosystemet definere en styrt utstedelsesprofil på toppen av et standard utstedelsesrammeverk – og samtidig velge fritt om det resulterende akkreditivet kodes som mdoc, VC eller et annet støttet format. Den fleksibiliteten er ett av de sterkeste argumentene for å holde den fremtidige IDP-stabelen modulær.

Lag 6 – OpenID4VP: Forespørsels- og presentasjonsprotokollen

Hvis OpenID4VCI flytter akkreditivet inn i lommeboken, flytter OpenID for Verifiable Presentations (OpenID4VP) det tilbake ut på en kontrollert måte.

Spesifikasjonen definerer en mekanisme for å be om og presentere akkreditiver. Grunnlaget bruker HTTPS-meldinger og omdirigeringer, men støtter også bruk via W3C Digital Credentials API i stedet for omdirigeringsflyter. OpenID4VP 1.0 nådde status som endelig spesifikasjon i juli 2025.

Det har betydning fordi det gir den fremtidige IDP-stabelen et webinnebygd presentasjonslag som nettsteder, applikasjoner og nettbaserte verifikatorer kan implementere direkte. Flere nylige utviklinger understreker dette:

- I august 2025 kunngjorde OpenID Foundation en formell sikkerhetsanalyse av OpenID4VP brukt over Digital Credentials API, uten at det ble funnet nye sårbarheter i den verifiserte protokollmodellen.

- NISTes gjeldende mDL-utkast bygger trusselmodellen sin rundt forespørsel og presentasjon av mDL-er via OpenID4VP over W3C Digital Credentials API, med FIDO CTAP for å håndheve nærhet og motvirke nettfisking i relevante flyter.

Nettdelen av stabelen og mDL-siden konvergerer. OpenID4VP bør ikke leses som en konkurrent til ISO 18013-7 – det er nettprotokollaget som gjør internetpresentasjon praktisk på tvers av virkelige nettleser-, lommebok- og verifisatormiljøer.

Lag 7 – Tillitsregistre: Der stabelen blir et økosystem

Dette er laget mange diskusjoner hopper over – og laget som avgjør om hele systemet faktisk fungerer.

En verifisator kan ikke gjøre mye med et signert akkreditiv uten å kjenne til tre ting:

- Hvilke utstedere som er legitime

- Hvilke offentlige nøkler som er gjeldende

- Om den forespørrende parten selv er autorisert

På utstedersiden gir AAMVAs Digital Trust Service et konkret svar. Det tilbyr én enkelt, sikker og robust måte for avhengige parter å hente utstedende myndigheters offentlige nøkler på, distribuert gjennom Verified Issuer Certificate Authority List (VICAL). AAMVAs veiledning beskriver VICAL-leverandørrollen på praktiske måter: samle offentlige nøkler fra legitime utstedende myndigheter, verifisere at disse myndighetene håndterer nøklene sine sikkert, kombinere nøklene til én samlet VICAL, og levere den til verifisatorer.

På verifisatorsiden nærmer Europa seg tillitsproblemet fra en annen vinkel. I EUDIs arkitektur- og referanserammeverk registrerer avhengige parter seg, skaffer tilgangssertifikater og bruker disse sertifikatene til å autentisere seg overfor lommebok-applikasjoner når de ber om attributter. Lommeboken verifiserer deretter sertifikatkjeden, sjekker tilbakekallingstatus, presenterer forespørselen for brukeren og frigir kun de godkjente attributtene.

W3Cs VC-modell bidrar også her, ved å behandle verifiserbare dataregistre som en separat økosystemrolle. Som nevnt tidligere kan disse registrene være betrodde databaser, statlige identitetsdatabaser, desentraliserte databaser eller distribuerte hovedbøker. Et fremtidig IDP-tillitsregister trenger ikke å være bygget på blokkjede. Det må være styrt, reviderbart og maskinlesbart.

Hvis ISO 18013 definerer hvordan akkreditivet ser ut og formidles, er det tillitsregistrene som avgjør om noen bør tro på det.

Hvordan en fremtidig IDP-transaksjon fungerer fra ende til ende

Her er stabelen i drift, delt inn i de fire viktigste øyeblikkene i et akkreditivs livssyklus.

1. Utstedelse. En nasjonal myndighet – eller en tett styrt autorisert utsteder – verifiserer den underliggende førerkortoppføringen og utsteder et akkreditiv til innehaverens lommebok. OpenID4VCI er det mest praktiske utstedelseslaget som er tilgjengelig i dag, fordi det allerede støtter ISO mdoc-, SD-JWT VC- og W3C VCDM-formater. ISO 18013-5 i seg selv holder samtykkeinnhenting og lagring av private nøkler utenfor standarden, noe som er nettopp grunnen til at utstedelse og lommebokstyring må fungere over det grunnleggende ISO-transportlaget.

2. Personlig presentasjon. Ved en veikantskontroll eller et utleieskranke presenterer lommeboken akkreditivet ved hjelp av en nærbasert flyt basert på 18013-5. Leseren validerer opprinnelse og integritet ved hjelp av utstedernøkler hentet fra et tillitsregister – i stedet for å ta tillitsbeslutninger på egenhånd. Innehaveren godkjenner kun feltene som er nødvendige for den spesifikke situasjonen.

3. Fjernpresentasjon. For forhåndssjekk ved bilutleie eller andre nettbaserte prosesser ber verifisatoren om et minimalt sett med attributter via en internettkompatibel flyt ved hjelp av 18013-7 og/eller OpenID4VP. Lommeboken viser hvilke attributter som etterspørres, innehaveren godkjenner, og verifisatoren mottar en strukturert presentasjon i stedet for en skanning eller PDF-opplasting. NISTes gjeldende arkitektur, bygget rundt OpenID4VP og Digital Credentials API, viser at dette nå er en praktisk teknisk vei.

4. Tillit og verifisatorautorisasjon. Lommeboken stoler ikke blindt på enhver forespørrer. Et modent økosystem autentiserer den avhengige parten, validerer sertifikatkjeder, sjekker tilbakekallingstatus og gir brukeren innsyn i hvem som ber om hvilke data. EUDI-modellen er særlig sterk her, og behandler verifisatorregistrering og tilgangssertifikater som essensielle deler av systemet snarere enn valgfrie tillegg.

Denne fullstendige flyten er nettopp grunnen til at en fremtidig IDP må være en stabel. Intet enkelt lag kan levere den. Ikke ISO alene. Ikke VC alene. Ikke OpenID alene. Og absolutt ikke en PDF vedlagt et skjema.

Hva som fortsatt mangler i den fremtidige IDP-stabelen

Det hardeste gjenværende problemet er ikke lenger å skape ny kryptografi – det er å oppnå styrt interoperabilitet.

Betrakt hvor økosystemet står i dag:

- NIST har beskrevet det gjeldende standardslandskapet som noe som er under utvikling på tvers av separate områder.

- AAMVA har bygget en regional tillitstjeneste for Nord-Amerika.

- Europa bygger sertifikatbasert tillit for avhengige parter inn i sin lommebokarkitektur.

- OpenID har ferdigstilt spesifikasjoner for utstedelse og presentasjon og utvider samsvarende infrastruktur.

Dette er fortsatt økosystemspesifikke svar. Det finnes ennå ikke ett globalt grenseoverskridende tillitslag for førerkortsakkreditiver. Det gjenstående arbeidet er å definere:

- Hvilke deler av stabelen som er obligatoriske

- Hvilke akkreditivformater som er akseptable

- Hvordan utsteder- og verifisatortillit distribueres

- Hvordan samsvar testes

- Hvordan grenseoverskridende anerkjennelse styres uten å kompromittere personvernet

Konklusjon: Den fremtidige IDPen er en stabel, ikke et dokument

En fremtidig IDP vil ikke dukke opp fordi én standardiseringsorganisasjon skriver ett dokument. Den vil vokse frem når en sammenhengende stabel er definert, styrt og tatt i bruk på tvers av jurisdiksjoner. Den stabelen har allerede identifiserbare lag:

- ISO/IEC 18013-1 for dokumentgrunnlaget

- ISO/IEC 18013-3 for akkreditivsikkerhet

- ISO/IEC 18013-5 for personlig mobilpresentasjon

- ISO/IEC 18013-7 for fjernpresentasjon

- W3C VC 2.0 for bærbar semantikk

- OpenID4VCI for utstedelse

- OpenID4VP for forespørsel og presentasjon

- Tillitsregistre for maskintillit og verifisatorautorisasjon

Det er arkitekturen bak en fremtidig IDP. Ikke et hefte. Ikke en app. En stabel.

Publisert Mai 11, 2026 • 13m å lese