Nenhuma norma isolada irá substituir a Licença Internacional de Condução (IDP) em papel. O verdadeiro sucessor é um conjunto de normas que funcionam em conjunto — e compreender esse conjunto é a chave para entender para onde se dirigem efetivamente as credenciais digitais de condução transfronteiriças.

Por Que Nenhuma Norma Isolada Substituirá a IDP em Papel

A maioria das discussões sobre o futuro da IDP começa com a pergunta errada: qual norma irá substituir a licença em papel? Esse enquadramento pressupõe que uma única especificação pode realizar todo o trabalho. Não pode.

O trabalho do NIST sobre a mDL (licença de condução móvel) nota explicitamente que estão a surgir novas normas de credenciais digitais em diferentes áreas problemáticas. A própria família ISO 18013 já está dividida em várias partes que cobrem o design físico, a segurança, a apresentação móvel e as extensões para internet. Uma futura credencial de condução transfronteiriça não é, portanto, uma única especificação — é um conjunto coordenado de especificações, cada uma tratando de uma preocupação distinta.

O Conjunto do Futuro IDP em Resumo

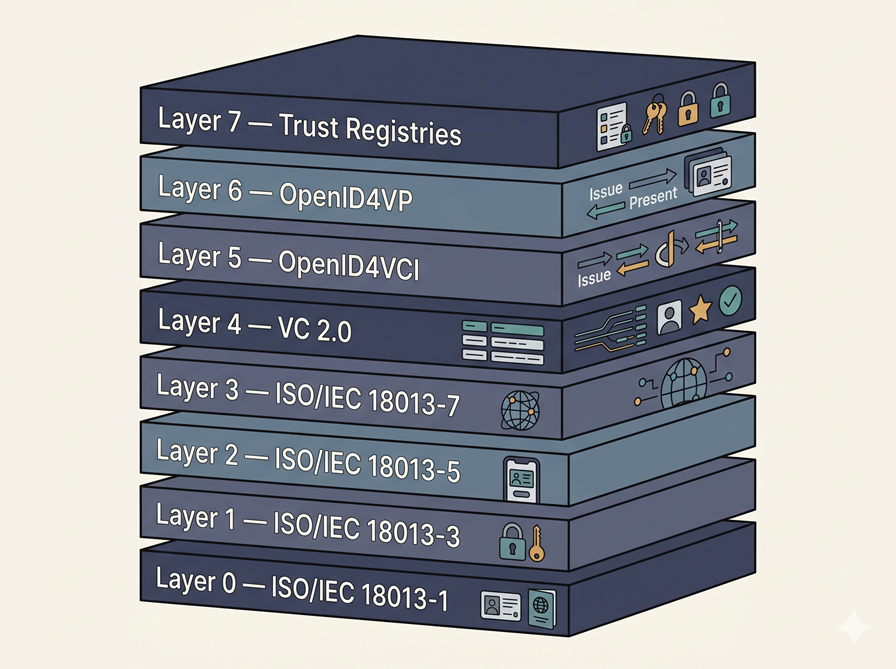

Aqui estão as oito camadas que, em conjunto, definem o aspeto de um futuro IDP:

- Camada 0 — Linha de base física e de dados: ISO/IEC 18013-1

- Camada 1 — Segurança da credencial: ISO/IEC 18013-3

- Camada 2 — Apresentação por proximidade (presencial): ISO/IEC 18013-5

- Camada 3 — Apresentação remota / por internet: ISO/IEC 18013-7

- Camada 4 — Semântica da credencial: W3C Verifiable Credentials Data Model 2.0

- Camada 5 — Protocolo de emissão: OpenID4VCI

- Camada 6 — Protocolo de pedido e apresentação: OpenID4VP

- Camada 7 — Distribuição de confiança e autorização de verificadores: Registos de confiança (modelo VICAL da AAMVA, modelo de parte confiante baseado em certificados da EUDI)

Cada camada está fundamentada em normas atuais ou documentação ativa de ecossistemas. As secções abaixo explicam o que cada camada faz — e, igualmente importante, o que não faz.

Camada 0 — ISO/IEC 18013-1: A Fundação Física e Semântica

A Parte 1 tem mais importância do que a maioria das pessoas percebe, porque não se trata apenas do design do cartão.

A ISO/IEC 18013-1 define as características físicas e o conjunto de dados básico de uma licença de condução conforme com a ISO, criando uma base comum para uso internacional e reconhecimento mútuo. É construída em torno de um cartão seguro no formato ID-1, acompanhado de um livrete para uso internacional, substituindo o modelo mais antigo da IDP em papel. A ISO também refere que, em muitos casos, um único cartão pode substituir a necessidade de dois documentos separados.

A implicação prática é simples: o futuro IDP não pode começar na camada da carteira digital. Se a estrutura do documento subjacente, o modelo de dados e o layout não forem normalizados primeiro, cada camada digital acima torna-se um remendo de compatibilidade sobre formatos nacionais fragmentados. A Parte 1 é a fundação da qual depende o resto do conjunto.

Camada 1 — ISO/IEC 18013-3: Segurança da Credencial

A Parte 3 é onde a credencial transita de ser dados num documento para ser um objeto de segurança. A ISO descreve a 18013-3 como a parte que especifica mecanismos para:

- Controlo de acesso a dados legíveis por máquina

- Autenticação de documentos

- Validação de integridade

No entanto, a ISO é explícita ao afirmar que a Parte 3 não aborda questões de privacidade relacionadas com a utilização posterior dos dados — e essa fronteira é importante.

Em resumo, a 18013-3 garante a segurança da credencial, não a governação completa do ecossistema. Ajuda a responder a questões como: Esta credencial foi emitida pela autoridade indicada? Os dados foram alterados? Não responde cabalmente a: Deve este verificador solicitar sequer este campo? Deve este pedido ser permitido neste contexto?

Esta é também uma camada ativa e não um produto acabado. A ISO enumera uma emenda de 2022 para o protocolo PACE, uma emenda de 2023 para atualizações de autenticação passiva, e um novo rascunho da 18013-3 atualmente em desenvolvimento.

Camada 2 — ISO/IEC 18013-5: Apresentação Móvel Presencial

Se a Parte 1 define o documento e a Parte 3 o protege, a Parte 5 transforma a licença numa credencial móvel.

A ISO especifica que a 18013-5 cobre a interface entre a mDL e o leitor, e entre o leitor e a infraestrutura da autoridade emissora. Permite ainda que terceiros — incluindo autoridades e verificadores noutros países — possam:

- Obter dados da mDL por máquina

- Associar esses dados ao titular

- Autenticar a sua origem

- Verificar a sua integridade

O que a 18013-5 não cobre é igualmente importante. A ISO lista explicitamente os elementos fora do âmbito, incluindo a forma como o consentimento do titular para partilhar dados é obtido e os requisitos para armazenar dados da mDL e chaves privadas. A Parte 5 não é um produto de carteira digital completo, nem um modelo completo de consentimento do utilizador, nem um sistema de governação completo. É a camada de transporte e verificação para apresentação móvel.

O guia de implementação da AAMVA aprofunda esta questão, distinguindo dois modelos de obtenção de dados:

- Obtenção pelo dispositivo, em que os dados são lidos diretamente a partir do dispositivo do titular.

- Obtenção pelo servidor, que pode permitir que a autoridade emissora observe quando a mDL é utilizada, que dados são partilhados e até estimar a localização física através da análise de IP.

Este segundo ponto não é razão para rejeitar a norma — é razão para ser preciso sobre qual o modelo de obtenção que um futuro IDP deverá utilizar por omissão. A AAMVA exige também que a carteira digital conceda ao titular controlo total sobre quais os elementos de dados que são partilhados, o que se adequa muito melhor a um futuro IDP do que o modelo mais antigo de “mostrar o documento inteiro”.

Camada 3 — ISO/IEC 18013-7: Apresentação por Internet

A Parte 5 resolve o problema presencial. A Parte 7 estende esse modelo ao uso remoto.

A ISO descreve a 18013-7:2025 como uma extensão da 18013-5 com apresentação por internet de uma mDL a um leitor. A internet não é uma consideração secundária nesta arquitetura; é uma parte explícita da norma.

O manual de licença de condução móvel da UE já trata a apresentação por internet como prática e não teórica, descrevendo cenários como:

- Check-in no aluguer de veículos, em que os utilizadores partilham a sua mDL presencialmente ou remotamente com antecedência

- Controlos rodoviários pela polícia

- Um perfil de uso geral da mDL baseado na ISO/IEC 18013-5 e 18013-7

Dito isto, a orientação atual da AAMVA é honesta quanto às limitações: o uso da mDL pela internet é muito desejável, mas algumas normas de suporte ainda estão a amadurecer. Existem lacunas reais na integração atual entre carteiras digitais e browsers, e sem uma lista de leitores de confiança, o lado mdoc pode não ter forma fiável de confirmar certas propriedades de segurança. A apresentação remota é real — e ainda está em desenvolvimento.

Mesmo com essas ressalvas, a 18013-7 é a primeira resposta séria a um problema que a IDP em papel nunca chegou sequer a tentar resolver: apresentar habilitações de condução remotamente, antes de a pessoa chegar ao balcão ou posto de controlo.

Camada 4 — W3C VC Data Model 2.0: A Camada Semântica

O Modelo de Dados de Credenciais Verificáveis 2.0 do W3C não é uma norma de licença de condução — e é precisamente por isso que é importante.

A Recomendação define um modelo de dados extensível para credenciais verificáveis, explica como podem ser protegidas contra alterações e descreve o ecossistema em termos de três papéis centrais: emissores, titulares e verificadores. Uma licença de condução surge como um dos seus exemplos centrais.

Para um futuro IDP, o VC 2.0 contribui com um vocabulário geral para afirmações, apresentações e registos de dados verificáveis. O W3C é explícito ao referir que esses registos podem assumir várias formas, incluindo:

- Bases de dados de confiança

- Bases de dados de identidade governamentais

- Bases de dados descentralizadas

- Livros-razão distribuídos

Isso quebra a falsa dicotomia entre uma abordagem exclusivamente baseada em blockchain e uma totalmente proprietária. O modelo de dados é mais abrangente do que qualquer uma delas.

O VC 2.0 é também claro quanto à divulgação seletiva. O W3C nota que uma licença de condução pode conter mais dados do que os necessários para um determinado caso de uso, e recomenda dividir a informação em partes menores ou utilizar mecanismos que permitam a divulgação seletiva. Para um futuro IDP, isto não é uma conveniência de privacidade opcional — é a diferença entre uma credencial moderna e uma fotocópia digital de um cartão de plástico.

O VC 2.0 não é, contudo, um substituto completo da ISO 18013. O W3C aponta que o modelo de dados não exige um modelo tradicional de cadeia de confiança de autoridade de certificação. Na prática, o VC 2.0 é uma camada semântica sólida, mas ainda é necessário ter camadas explícitas de distribuição de confiança e governação de verificadores por cima.

Camada 5 — OpenID4VCI: O Protocolo de Emissão

Um futuro IDP precisa de uma forma normalizada de transferir uma credencial de um emissor para uma carteira digital. Esse é o papel do OpenID for Verifiable Credential Issuance (OpenID4VCI) 1.0.

A especificação define uma API protegida por OAuth para a emissão de credenciais verificáveis, e é intencionalmente independente do formato. Entre os formatos de credencial que suporta:

- ISO mdoc

- SD-JWT VC

- Credenciais W3C VCDM

Suporta também a vinculação ao titular e apresentações posteriores sem necessidade de envolvimento adicional do emissor. O OpenID4VCI 1.0 foi aprovado como Especificação Final em setembro de 2025.

Isto torna o OpenID4VCI estrategicamente importante para um ecossistema de futuro IDP. Em vez de construir pipelines de emissor para carteira digital à medida para cada jurisdição ou fornecedor de carteiras, o ecossistema pode definir um perfil de emissão governado sobre uma estrutura de emissão normalizada — escolhendo ao mesmo tempo se a credencial resultante é codificada como mdoc, VC ou outro formato suportado. Essa flexibilidade é um dos argumentos mais fortes para manter o conjunto do futuro IDP modular.

Camada 6 — OpenID4VP: O Protocolo de Pedido e Apresentação

Se o OpenID4VCI move a credencial para dentro da carteira digital, o OpenID for Verifiable Presentations (OpenID4VP) move-a de volta para fora de forma controlada.

A especificação define um mecanismo para solicitar e apresentar credenciais. A sua base utiliza mensagens HTTPS e redirecionamentos, mas suporta também o uso através da API de Credenciais Digitais do W3C em vez de fluxos de redirecionamento. O OpenID4VP 1.0 atingiu o estatuto de Especificação Final em julho de 2025.

Isto é relevante porque confere ao conjunto do futuro IDP uma camada de apresentação nativa para a web que sítios web, aplicações e verificadores online podem implementar diretamente. Vários desenvolvimentos recentes reforçam esta ideia:

- Em agosto de 2025, a OpenID Foundation anunciou uma análise de segurança formal do OpenID4VP utilizado sobre a API de Credenciais Digitais, não tendo sido encontradas novas vulnerabilidades no modelo de protocolo verificado.

- O rascunho atual do NIST para mDL constrói o seu modelo de ameaças em torno do pedido e apresentação de mDLs via OpenID4VP sobre a API de Credenciais Digitais do W3C, com FIDO CTAP usado para impor proximidade e resistir ao phishing nos fluxos relevantes.

O lado web do conjunto e o lado mDL estão a convergir. O OpenID4VP não deve ser lido como um concorrente da ISO 18013-7 — é a camada de protocolo web que torna a apresentação pela internet prática em ambientes reais de browsers, carteiras digitais e verificadores.

Camada 7 — Registos de Confiança: Onde o Conjunto se Torna um Ecossistema

Esta é a camada que muitas discussões ignoram — e a camada que determina se todo o sistema funciona de facto.

Um verificador não pode fazer muito com uma credencial assinada a menos que saiba três coisas:

- Quais os emissores legítimos

- Quais as chaves públicas atuais

- Se a parte solicitante está ela própria autorizada

Do lado do emissor, o Serviço de Confiança Digital da AAMVA oferece uma resposta concreta. Fornece uma forma única, segura e resiliente para que as partes confiantes obtenham as chaves públicas das autoridades emissoras, distribuídas através da Lista de Autoridades de Certificação de Emissores Verificados (VICAL). A orientação da AAMVA descreve o papel do fornecedor VICAL em termos práticos: recolher as chaves públicas das autoridades emissoras legítimas, verificar que essas autoridades gerem as suas chaves de forma segura, combinar as chaves numa única VICAL e entregá-la aos verificadores.

Do lado do verificador, a Europa aborda o problema da confiança por outro ângulo. No Quadro de Arquitetura e Referência da EUDI, as partes confiantes registam-se, obtêm certificados de acesso e utilizam esses certificados para se autenticarem perante as aplicações de carteira digital ao solicitarem atributos. A carteira verifica então a cadeia de certificados, verifica o estado de revogação, apresenta o pedido ao utilizador e disponibiliza apenas os atributos aprovados.

O modelo VC do W3C também contribui aqui, tratando os registos de dados verificáveis como um papel distinto no ecossistema. Como referido anteriormente, esses registos podem ser bases de dados de confiança, bases de dados de identidade governamentais, bases de dados descentralizadas ou livros-razão distribuídos. Um registo de confiança de futuro IDP não precisa de ser construído sobre blockchain. Precisa de ser governado, auditável e legível por máquina.

Se a ISO 18013 define como a credencial tem aparência e como é transmitida, os registos de confiança decidem se alguém deve acreditar nela.

Como Funciona uma Transação de Futuro IDP do Início ao Fim

Aqui está o conjunto em funcionamento, dividido nos quatro momentos-chave do ciclo de vida de uma credencial.

1. Emissão. Uma autoridade nacional — ou um emissor autorizado sujeito a governação rigorosa — verifica o registo de licença subjacente e emite uma credencial para a carteira digital do titular. O OpenID4VCI é a camada de emissão mais prática disponível atualmente, porque já suporta os formatos ISO mdoc, SD-JWT VC e W3C VCDM. A própria ISO 18013-5 exclui do seu âmbito a recolha de consentimento e o armazenamento de chaves privadas, o que é precisamente a razão pela qual a emissão e a governação da carteira digital devem operar acima da camada de transporte ISO básica.

2. Apresentação presencial. Numa paragem à beira da estrada ou num balcão de aluguer, a carteira digital apresenta a credencial utilizando um fluxo de proximidade baseado na 18013-5. O leitor valida a origem e a integridade utilizando chaves do emissor obtidas a partir de um registo de confiança — em vez de tomar decisões de confiança por conta própria. O titular aprova apenas os campos necessários para essa situação específica.

3. Apresentação remota. Para verificações pré-aluguer ou outros processos online, o verificador solicita um conjunto mínimo de atributos através de um fluxo com capacidade para internet utilizando a 18013-7 e/ou o OpenID4VP. A carteira digital mostra os atributos que estão a ser solicitados, o titular aprova e o verificador recebe uma apresentação estruturada em vez de uma digitalização ou carregamento de PDF. A arquitetura atual do NIST, construída em torno do OpenID4VP e da API de Credenciais Digitais, demonstra que este é agora um caminho de engenharia prático.

4. Confiança e autorização do verificador. A carteira digital não confia cegamente em todos os solicitantes. Um ecossistema maduro autentica a parte confiante, valida as cadeias de certificados, verifica o estado de revogação e dá ao utilizador visibilidade sobre quem está a solicitar que dados. O modelo EUDI é particularmente sólido neste ponto, tratando o registo do verificador e os certificados de acesso como partes essenciais do sistema e não como complementos opcionais.

Este fluxo completo é exatamente a razão pela qual um futuro IDP tem de ser um conjunto de normas. Nenhuma camada isolada pode realizá-lo. Nem a ISO sozinha. Nem o VC sozinho. Nem o OpenID sozinho. E certamente não um PDF anexado a um formulário.

O Que Ainda Falta no Conjunto do Futuro IDP

O problema mais difícil que resta já não é criar nova criptografia — é alcançar a interoperabilidade governada.

Consideremos o estado atual do ecossistema:

- O NIST descreveu o panorama atual das normas como estando a desenvolver-se em áreas separadas.

- A AAMVA criou um serviço de confiança regional para a América do Norte.

- A Europa está a incorporar a confiança de partes confiantes baseada em certificados na sua arquitetura de carteira digital.

- A OpenID finalizou as especificações de emissão e apresentação e está a expandir a infraestrutura de conformidade.

Estas são ainda respostas específicas de cada ecossistema. Não existe ainda uma camada de confiança transfronteiriça global para credenciais de condutores. O trabalho restante consiste em definir:

- Quais as partes do conjunto que são obrigatórias

- Quais os formatos de credencial aceitáveis

- Como é distribuída a confiança do emissor e do verificador

- Como é testada a conformidade

- Como é governado o reconhecimento transfronteiriço sem comprometer a privacidade

Conclusão: O Futuro IDP É um Conjunto de Normas, Não um Documento

Um futuro IDP não surgirá porque uma organização de normalização escreve um único documento. Emergirá quando um conjunto coerente de normas for definido, governado e adotado pelas diversas jurisdições. Esse conjunto já tem camadas identificáveis:

- ISO/IEC 18013-1 para a linha de base do documento

- ISO/IEC 18013-3 para a segurança da credencial

- ISO/IEC 18013-5 para a apresentação móvel presencial

- ISO/IEC 18013-7 para a apresentação remota

- W3C VC 2.0 para a semântica portátil

- OpenID4VCI para a emissão

- OpenID4VP para o pedido e apresentação

- Registos de confiança para a confiança por máquina e autorização de verificadores

Esta é a arquitetura por detrás de um futuro IDP. Não um livrete. Não uma aplicação. Um conjunto de normas.

Publicado Maio 11, 2026 • 14m de leitura