Cap estàndard individual substituirà el Permís Internacional de Conducció (IDP) en paper. El veritable successor és una pila d’estàndards que treballen junts — i entendre aquesta pila és la clau per comprendre cap on s’encaminen realment les credencials de conducció digitals transfrontereres.

Per Què Cap Estàndard Individual Substituirà l’IDP en Paper

La majoria de les discussions sobre el futur IDP comencen amb la pregunta equivocada: quin estàndard substituirà el permís en paper? Aquest enfocament pressuposa que una sola especificació pot fer tota la feina. No pot.

El treball del NIST sobre l’mDL (llicència de conducció mòbil) assenyala explícitament que estan sorgint nous estàndards de credencials digitals en àrees de problemes separades. La pròpia família ISO 18013 ja està dividida en múltiples parts que cobreixen el disseny físic, la seguretat, la presentació mòbil i les extensions d’internet. Per tant, una futura credencial de conducció transfronterera no és una sola especificació — és un conjunt coordinat d’especificacions, cadascuna gestionant una preocupació diferent.

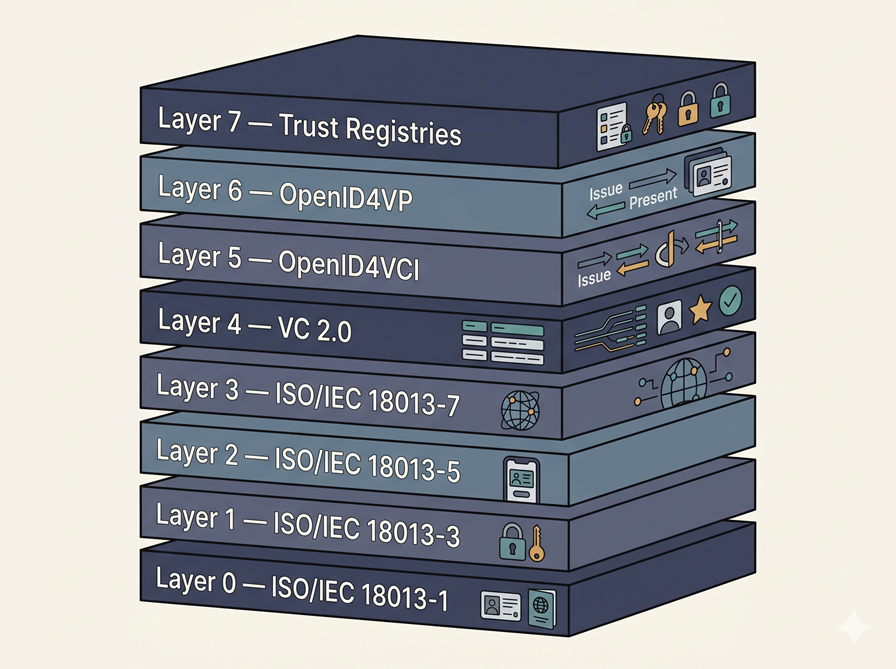

La Pila del Futur IDP d’un Cop d’Ull

Aquí hi ha les vuit capes que, en conjunt, defineixen com és un futur IDP:

- Capa 0 — Base física i de dades: ISO/IEC 18013-1

- Capa 1 — Seguretat de credencials: ISO/IEC 18013-3

- Capa 2 — Presentació de proximitat (en persona): ISO/IEC 18013-5

- Capa 3 — Presentació remota / per internet: ISO/IEC 18013-7

- Capa 4 — Semàntica de credencials: W3C Verifiable Credentials Data Model 2.0

- Capa 5 — Protocol d’emissió: OpenID4VCI

- Capa 6 — Protocol de sol·licitud i presentació: OpenID4VP

- Capa 7 — Distribució de confiança i autorització de verificadors: Registres de confiança (el model VICAL d’AAMVA, el model de part de confiança basat en certificats EUDI)

Cada capa es basa en estàndards actuals o documentació activa de l’ecosistema. Les seccions següents expliquen què fa cada capa — i, igual d’important, què no fa.

Capa 0 — ISO/IEC 18013-1: El Fonament Físic i Semàntic

La Part 1 importa més del que la majoria de la gent s’adona, perquè no tracta només del disseny de la targeta.

L’ISO/IEC 18013-1 defineix les característiques físiques i el conjunt de dades bàsic d’una llicència de conducció conforme a ISO, creant una base comuna per a l’ús internacional i el reconeixement mutu. Es basa en una targeta segura ID-1 acompanyada d’un quadernet per a l’ús internacional, substituint l’antic model d’IDP en paper. L’ISO també assenyala que, en molts casos, una sola targeta pot substituir la necessitat de dos documents separats.

La implicació pràctica és senzilla: el futur IDP no pot començar a la capa de la cartera digital. Si l’estructura subjacent del document, el model de dades i el disseny no s’estandarditzen primer, cada capa digital superior es converteix en un pegat de compatibilitat sobre formats nacionals fragmentats. La Part 1 és el fonament del qual depèn la resta de la pila.

Capa 1 — ISO/IEC 18013-3: Seguretat de Credencials

La Part 3 és on la credencial passa de ser dades en un document a ser un objecte de seguretat. L’ISO descriu el 18013-3 com la part que especifica mecanismes per a:

- Control d’accés a dades llegibles per màquina

- Autenticació de documents

- Validació d’integritat

L’ISO és també explícit, però, que la Part 3 no aborda qüestions de privadesa relacionades amb l’ús posterior de les dades — i aquest límit és important.

En resum, el 18013-3 proporciona seguretat de credencials, no governança completa de l’ecosistema. Ajuda a respondre preguntes com: Aquesta credencial va ser emesa per l’autoritat indicada? Han estat alterades les dades? No respon completament: Hauria aquest verificador de sol·licitar aquest camp? Hauria de permetre’s aquesta sol·licitud en aquest context?

Aquesta és també una capa activa, no un producte acabat. L’ISO enumera una esmena del 2022 per al protocol PACE, una esmena del 2023 per a les actualitzacions d’autenticació passiva, i un nou esborrany del 18013-3 que es troba actualment en desenvolupament.

Capa 2 — ISO/IEC 18013-5: Presentació Mòbil en Persona

Si la Part 1 defineix el document i la Part 3 el protegeix, la Part 5 converteix la llicència en una credencial mòbil.

L’ISO especifica que el 18013-5 cobreix la interfície entre el mDL i el lector, i entre el lector i la infraestructura de l’autoritat emissora. També permet a tercers — incloses les autoritats i verificadors d’altres països — fer el següent:

- Obtenir dades de l’mDL per màquina

- Connectar aquestes dades al titular

- Autenticar el seu origen

- Verificar la seva integritat

Allò que el 18013-5 no cobreix és igualment important. L’ISO llista explícitament els elements fora de l’abast, inclosos com s’obté el consentiment del titular per compartir dades i els requisits per emmagatzemar dades de l’mDL i claus privades. La Part 5 no és un producte de cartera digital complet, no és un model complet de consentiment de l’usuari i no és un sistema complet de governança. És la capa de transport i verificació per a la presentació mòbil.

La guia d’implementació d’AAMVA precisa això encara més, distingint entre dos models de recuperació:

- Recuperació del dispositiu, on les dades es llegeixen directament des del dispositiu del titular.

- Recuperació del servidor, que pot permetre a l’autoritat emissora observar quan s’utilitza el mDL, quines dades es comparteixen i fins i tot estimar la ubicació física mitjançant l’anàlisi d’IP.

Aquest segon punt no és una raó per rebutjar l’estàndard — és una raó per ser precís sobre quin model de recuperació hauria d’utilitzar per defecte un futur IDP. AAMVA també requereix que la cartera digital doni al titular control total sobre quins elements de dades es comparteixen, la qual cosa s’adapta molt millor a un futur IDP que l’antic model de “mostrar el document sencer”.

Capa 3 — ISO/IEC 18013-7: Presentació per Internet

La Part 5 resol el problema en persona. La Part 7 estén aquest model a l’ús remot.

L’ISO descriu el 18013-7:2025 com una extensió del 18013-5 amb la presentació per internet d’un mDL a un lector. Internet no és una consideració secundària en aquesta arquitectura; és una part explícita de l’estàndard.

El manual de llicència de conducció mòbil de la UE ja tracta la presentació per internet com a pràctica i no teòrica, descrivint escenaris com ara:

- Registre de lloguer de cotxes, on els usuaris comparteixen el seu mDL en persona o de forma remota amb antelació

- Controls en carretera per part de la policia

- Un perfil d’ús general de l’mDL basat en ISO/IEC 18013-5 i 18013-7

Dit això, la guia actual d’AAMVA és honesta sobre les limitacions: l’ús de l’mDL per internet és molt desitjable, però alguns estàndards de suport encara s’estan madurant. Hi ha llacunes reals en la integració actual de cartera digital a navegador, i sense una llista de lectors de confiança, el costat mdoc pot no tenir cap manera fiable de confirmar certes propietats de seguretat. La presentació remota és real — i encara s’està desenvolupant.

Fins i tot amb aquestes advertències, el 18013-7 és la primera resposta seriosa a un problema que l’IDP en paper mai va intentar resoldre: presentar els drets de conducció de forma remota, abans que la persona arribi al taulell o al punt de control.

Capa 4 — W3C VC Data Model 2.0: La Capa Semàntica

El W3C Verifiable Credentials Data Model 2.0 no és un estàndard de llicència de conducció — i per això és important.

La Recomanació defineix un model de dades extensible per a credencials verificables, explica com es poden protegir dels canvis i descriu l’ecosistema en termes de tres rols principals: emissors, titulars i verificadors. Un permís de conducció apareix com un dels seus exemples principals.

Per a un futur IDP, el VC 2.0 contribueix un vocabulari general per a reclamacions, presentacions i registres de dades verificables. El W3C és explícit que aquests registres poden tenir diverses formes, incloses:

- Bases de dades de confiança

- Bases de dades d’identitat governamentals

- Bases de dades descentralitzades

- Llibres majors distribuïts

Això trenca el fals binari entre un enfocament exclusivament de blockchain i un completament propietari. El model de dades és més ampli que tots dos.

El VC 2.0 també és clar sobre la divulgació selectiva. El W3C assenyala que un permís de conducció pot portar més dades de les necessàries per a un cas d’ús determinat, i recomana dividir la informació en peces més petites o utilitzar mecanismes que permetin la divulgació selectiva. Per a un futur IDP, això no és un detall de privadesa opcional — és la diferència entre una credencial moderna i una fotocòpia digital d’una targeta de plàstic.

El VC 2.0 no és, però, un substitut complet de l’ISO 18013. El W3C assenyala que el model de dades no requereix un model tradicional de cadena de confiança d’autoritat de certificació. En la pràctica, el VC 2.0 és una capa semàntica sòlida, però les capes explícites de distribució de confiança i governança de verificadors encara han de situar-se a sobre.

Capa 5 — OpenID4VCI: El Protocol d’Emissió

Un futur IDP necessita una manera estàndard de traslladar una credencial d’un emissor a una cartera digital. Aquest és el paper de l’OpenID for Verifiable Credential Issuance (OpenID4VCI) 1.0.

L’especificació defineix una API protegida per OAuth per a l’emissió de credencials verificables, i és intencionadament independent del format. Entre els formats de credencials que admet:

- ISO mdoc

- SD-JWT VC

- Credencials W3C VCDM

També admet la vinculació del titular i presentacions posteriors sense la participació addicional de l’emissor. L’OpenID4VCI 1.0 va ser aprovat com a Especificació Final el setembre del 2025.

Això fa que OpenID4VCI sigui estratègicament important per a un futur ecosistema IDP. En lloc de construir canonades d’emissor a cartera digital a mida per a cada jurisdicció o proveïdor de cartera, l’ecosistema pot definir un perfil d’emissió governat sobre un marc d’emissió estàndard — tot triant si la credencial resultant es codifica com a mdoc, VC o un altre format compatible. Aquesta flexibilitat és un dels arguments més sòlids per mantenir la pila del futur IDP modular.

Capa 6 — OpenID4VP: El Protocol de Sol·licitud i Presentació

Si OpenID4VCI mou la credencial cap a la cartera digital, l’OpenID for Verifiable Presentations (OpenID4VP) la torna a treure d’una manera controlada.

L’especificació defineix un mecanisme per sol·licitar i presentar credencials. La seva línia de base utilitza missatges HTTPS i redireccions, però també admet l’ús a través de la W3C Digital Credentials API en lloc dels fluxos de redirecció. L’OpenID4VP 1.0 va assolir l’estatus d’Especificació Final el juliol del 2025.

Això importa perquè dona a la pila del futur IDP una capa de presentació nativa per a la web que els llocs web, les aplicacions i els verificadors en línia poden implementar directament. Diversos avenços recents reforcen això:

- L’agost del 2025, la Fundació OpenID va anunciar una anàlisi de seguretat formal de l’OpenID4VP utilitzat a través de la Digital Credentials API, sense que es trobessin noves vulnerabilitats en el model de protocol verificat.

- L’actual esborrany d’mDL del NIST construeix el seu model d’amenaces al voltant de la sol·licitud i presentació d’mDLs a través d’OpenID4VP sobre la W3C Digital Credentials API, amb FIDO CTAP utilitzat per fer complir la proximitat i resistir el phishing en els fluxos rellevants.

El costat web de la pila i el costat mDL estan convergint. OpenID4VP no s’ha de llegir com un competidor de l’ISO 18013-7 — és la capa de protocol web que fa que la presentació per internet sigui pràctica en entorns reals de navegador, cartera digital i verificador.

Capa 7 — Registres de Confiança: On la Pila Es Converteix en un Ecosistema

Aquesta és la capa que moltes discussions ometen — i la capa que determina si tot el sistema funciona realment.

Un verificador no pot fer gaire amb una credencial signada a menys que sàpiga tres coses:

- Quins emissors són legítims

- Quines claus públiques estan vigents

- Si la part sol·licitant té ella mateixa autorització

Pel que fa al costat de l’emissor, el Digital Trust Service d’AAMVA ofereix una resposta concreta. Proporciona una manera única, segura i resistent perquè les parts de confiança obtinguin les claus públiques de les autoritats emissores, distribuïdes a través de la Llista d’Autoritats de Certificació d’Emissors Verificats (VICAL). La guia d’AAMVA descriu el rol del proveïdor VICAL en termes pràctics: recollir les claus públiques de les autoritats emissores legítimes, verificar que aquestes autoritats gestionen les seves claus de manera segura, combinar les claus en un VICAL únic i lliurar-les als verificadors.

Pel que fa al costat del verificador, Europa aborda el problema de la confiança des d’una altra direcció. En l’Arquitectura i Marc de Referència EUDI, les parts de confiança es registren, obtenen certificats d’accés i utilitzen aquests certificats per autenticar-se davant les aplicacions de cartera digital quan sol·liciten atributs. La cartera verifica llavors la cadena de certificats, comprova l’estat de revocació, presenta la sol·licitud a l’usuari i allibera només els atributs aprovats.

El model VC del W3C també contribueix aquí, tractant els registres de dades verificables com un rol distint de l’ecosistema. Com s’ha assenyalat anteriorment, aquests registres poden ser bases de dades de confiança, bases de dades d’identitat governamentals, bases de dades descentralitzades o llibres majors distribuïts. Un futur registre de confiança IDP no cal que estigui construït sobre blockchain. Ha de ser governat, auditable i llegible per màquina.

Si l’ISO 18013 defineix com es veu i es trasllada la credencial, els registres de confiança decideixen si algú ha de creure-hi.

Com Funciona una Transacció del Futur IDP d’Extrem a Extrem

Aquí teniu la pila en operació, dividida en els quatre moments clau del cicle de vida d’una credencial.

1. Emissió. Una autoritat nacional — o un emissor autoritzat estretament governat — verifica el registre de llicència subjacent i emet una credencial a la cartera digital del titular. OpenID4VCI és la capa d’emissió més pràctica disponible avui, perquè ja admet els formats ISO mdoc, SD-JWT VC i W3C VCDM. El propi ISO 18013-5 deixa fora de l’abast la recollida de consentiment i l’emmagatzematge de claus privades, la qual cosa és exactament per això que l’emissió i la governança de la cartera han d’operar per sobre de la capa de transport ISO bàsica.

2. Presentació en persona. En un control de carretera o a un taulell de lloguer, la cartera digital presenta la credencial mitjançant un flux de proximitat basat en el 18013-5. El lector valida l’origen i la integritat mitjançant les claus de l’emissor obtingudes d’un registre de confiança — en lloc de prendre decisions de confiança per compte propi. El titular aprova només els camps necessaris per a aquella situació específica.

3. Presentació remota. Per a comprovacions prèvies al lloguer o altres processos en línia, el verificador sol·licita un conjunt mínim d’atributs a través d’un flux apte per a internet utilitzant el 18013-7 i/o OpenID4VP. La cartera digital mostra quins atributs s’estan sol·licitant, el titular aprova i el verificador rep una presentació estructurada en lloc d’un escaneig o una càrrega de PDF. L’arquitectura actual del NIST, construïda al voltant d’OpenID4VP més la Digital Credentials API, demostra que aquest és ara un camí d’enginyeria pràctic.

4. Confiança i autorització del verificador. La cartera digital no confia cegament en tot sol·licitant. Un ecosistema madur autentica la part de confiança, valida les cadenes de certificats, comprova l’estat de revocació i dona a l’usuari visibilitat sobre qui sol·licita quines dades. El model EUDI és particularment sòlid aquí, tractant el registre del verificador i els certificats d’accés com a parts essencials del sistema, no com a complements opcionals.

Aquest flux complet és exactament per què un futur IDP ha de ser una pila d’estàndards. Cap capa individual pot lliurar-ho. Ni l’ISO sol. Ni el VC sol. Ni OpenID sol. I certament no un PDF adjunt a un formulari.

Què Falta Encara a la Pila del Futur IDP

El problema restant més difícil ja no és crear nova criptografia — és aconseguir una interoperabilitat governada.

Considereu on es troba l’ecosistema avui:

- El NIST ha descrit el panorama actual d’estàndards com a en desenvolupament en àrees separades.

- AAMVA ha construït un servei de confiança regional per a Amèrica del Nord.

- Europa està incorporant la confiança de la part de confiança basada en certificats a la seva arquitectura de cartera digital.

- OpenID ha finalitzat les especificacions d’emissió i presentació i està expandint la infraestructura de conformitat.

Aquestes segueixen sent respostes específiques de l’ecosistema. Encara no hi ha una capa de confiança transfronterera global única per a les credencials de conductor. La feina restant és definir:

- Quines parts de la pila són obligatòries

- Quins formats de credencials són acceptables

- Com es distribueix la confiança de l’emissor i del verificador

- Com es prova la conformitat

- Com es governa el reconeixement transfronterer sense comprometre la privadesa

Conclusió: El Futur IDP És una Pila, No un Document

Un futur IDP no apareixerà perquè una organització d’estàndards escrigui un document. Sorgirà quan s’hagi definit, governat i adoptat una pila coherent en diverses jurisdiccions. Aquesta pila ja té capes identificables:

- ISO/IEC 18013-1 per a la base del document

- ISO/IEC 18013-3 per a la seguretat de credencials

- ISO/IEC 18013-5 per a la presentació mòbil en persona

- ISO/IEC 18013-7 per a la presentació remota

- W3C VC 2.0 per a la semàntica portable

- OpenID4VCI per a l’emissió

- OpenID4VP per a la sol·licitud i presentació

- Registres de confiança per a la confiança de màquina i l’autorització del verificador

Aquesta és l’arquitectura darrere d’un futur IDP. No un quadernet. No una aplicació. Una pila.

Published May 11, 2026 • 14m to read