Ingen enkelt standard vil erstatte det papirbaserede Internationale Kørekort (IDP). Den reelle efterfølger er en stak af standarder, der arbejder sammen – og at forstå denne stak er nøglen til at forstå, hvor grænseoverskridende digitale kørekortsoplysninger faktisk er på vej hen.

Hvorfor ingen enkelt standard vil erstatte papir-IDP’en

De fleste diskussioner om det fremtidige IDP åbner med det forkerte spørgsmål: hvilken standard vil erstatte papirudgaven? Denne tilgang forudsætter, at én specifikation kan klare hele opgaven. Det kan den ikke.

NISTʼs arbejde med mDL (mobilt kørekort) bemærker eksplicit, at nye digitale legitimationsstandarter er ved at dukke op på tværs af separate problemområder. ISO 18013-familien er i sig selv allerede opdelt i flere dele, der dækker fysisk design, sikkerhed, mobil præsentation og internetudvidelser. Et fremtidigt grænseoverskridende digitalt kørekort er derfor ikke én specifikation – det er en koordineret stak af specifikationer, der hver håndterer et særskilt anliggende.

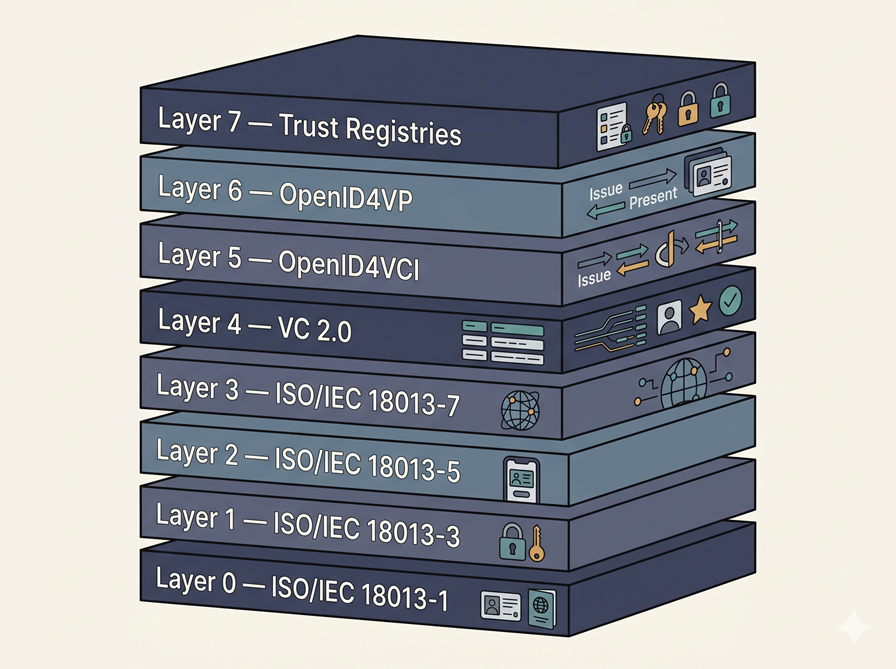

Det fremtidige IDP-stak på et øjeblik

Her er de otte lag, der tilsammen definerer, hvad et fremtidigt IDP ser ud til at blive:

- Lag 0 — Fysisk og datamæssig grundlinje: ISO/IEC 18013-1

- Lag 1 — Legitimationssikkerhed: ISO/IEC 18013-3

- Lag 2 — Nærheds- (personlig) præsentation: ISO/IEC 18013-5

- Lag 3 — Fjernbetjening / internetpræsentation: ISO/IEC 18013-7

- Lag 4 — Legitimationssemantik: W3C Verifiable Credentials Data Model 2.0

- Lag 5 — Udstedelsesprotokol: OpenID4VCI

- Lag 6 — Anmodnings- og præsentationsprotokol: OpenID4VP

- Lag 7 — Tillidsdistribution og verificeringsautorisering: Tillidregistre (AAMVAʼs VICAL-model, EUDI-certifikatbaseret relying-party-model)

Hvert lag er baseret på gældende standarder eller aktiv økosystemdokumentation. Afsnittene nedenfor forklarer, hvad hvert lag gør – og, ligeså vigtigt, hvad det ikke gør.

Lag 0 — ISO/IEC 18013-1: Det fysiske og semantiske fundament

Del 1 har større betydning, end de fleste er klar over, fordi det ikke blot handler om kortdesign.

ISO/IEC 18013-1 definerer de fysiske egenskaber og det grundlæggende datasæt for en ISO-kompatibel kørekortstype og skaber et fælles grundlag for international brug og gensidig anerkendelse. Det bygger på et sikkert ID-1-kort parret med et hæfte til international brug og erstatter den ældre papirbaserede IDP-model. ISO bemærker desuden, at et enkelt kort i mange tilfælde kan erstatte behovet for to separate dokumenter.

Den praktiske konsekvens er enkel: det fremtidige IDP kan ikke starte på pung-laget. Hvis den underliggende dokumentstruktur, datamodel og layout ikke er standardiseret først, bliver hvert digitalt lag ovenpå et kompatibilitetslap over fragmenterede nationale formater. Del 1 er det fundament, som resten af stakken afhænger af.

Lag 1 — ISO/IEC 18013-3: Legitimationssikkerhed

Del 3 er der, hvor legitimationsoplysningerne går fra at være data på et dokument til at blive et sikkerhedsobjekt. ISO beskriver 18013-3 som den del, der specificerer mekanismer for:

- Adgangskontrol til maskinlæsbare data

- Dokumentautentificering

- Integrationsvalidering

ISO er dog eksplicit om, at Del 3 ikke tager højde for privatlivsspørgsmål i forbindelse med den efterfølgende brug af dataene – og den afgrænsning er vigtig.

Kort sagt leverer 18013-3 legitimationssikkerhed, ikke fuld økosystemstyring. Det hjælper med at besvare spørgsmål som: Blev denne legitimation udstedt af den påståede myndighed? Er dataene blevet ændret? Det besvarer ikke fuldt ud: Bør denne verifikator overhovedet anmode om dette felt? Bør denne anmodning være tilladt i denne kontekst?

Dette er også et aktivt lag frem for et færdigt produkt. ISO angiver en ændring fra 2022 til PACE-protokollen, en ændring fra 2023 til passiv godkendelsesopdatering og et nyt udkast til 18013-3, der i øjeblikket er under udvikling.

Lag 2 — ISO/IEC 18013-5: Personlig mobil præsentation

Hvis Del 1 definerer dokumentet og Del 3 sikrer det, omdanner Del 5 kørekortet til en mobil legitimation.

ISO specificerer, at 18013-5 dækker grænsefladen mellem mDL og læseren og mellem læseren og udstedende myndigheders infrastruktur. Det giver også tredjeparter – herunder myndigheder og verifikatorer i andre lande – mulighed for at:

- Hente mDL-data maskinelt

- Forbinde disse data til indehaveren

- Godkende oprindeslsen

- Verificere integriteten

Hvad 18013-5 ikke dækker, er ligeledes vigtigt. ISO angiver eksplicit elementer uden for scope, herunder hvordan indehaverens samtykke til at dele data indhentes, og kravene til lagring af mDL-data og private nøgler. Del 5 er ikke et komplet pung-produkt, ikke en komplet model for brugersamtykke og ikke et komplet styringssystem. Det er transport- og verifikationslaget for mobil præsentation.

AAMVAʼs implementeringsvejledning skærper dette yderligere ved at skelne mellem to hentningsmodeller:

- Enhedshentning, hvor dataene læses direkte fra indehaverens enhed.

- Serverhentning, som kan give den udstedende myndighed mulighed for at observere, hvornår mDL bruges, hvilke data der deles, og endda estimere den fysiske placering via IP-analyse.

Det andet punkt er ikke en grund til at afvise standarden – det er en grund til at være præcis med hensyn til, hvilken hentningsmodel et fremtidigt IDP bør anvende som standard. AAMVA kræver også, at pungen giver indehaveren fuld kontrol over, hvilke dataelementer der deles, hvilket passer langt bedre til et fremtidigt IDP end den ældre model med “vis hele dokumentet”.

Lag 3 — ISO/IEC 18013-7: Internetpræsentation

Del 5 løser det personlige problem. Del 7 udvider denne model til fjernbrug.

ISO beskriver 18013-7:2025 som en udvidelse af 18013-5 med internetpræsentation af et mDL til en læser. Internettet er ikke en sekundær overvejelse i denne arkitektur; det er en eksplicit del af standarden.

EUʼs manual om mobile kørekort behandler allerede internetpræsentation som praktisk snarere end teoretisk og beskriver scenarier som:

- Biludlejnings-check-in, hvor brugere deler deres mDL enten personligt eller på forhånd via fjernforbindelse

- Vejsidekontrol af politiet

- En generel mDL-brugsprofil bygget på ISO/IEC 18013-5 og 18013-7

Dog er AAMVAʼs nuværende vejledning ærlig om begrænsningerne: mDL-brug over internettet er meget ønskværdig, men nogle understøttende standarder er stadig under udvikling. Der er reelle huller i den nuværende integration af pung og browser, og uden en liste over betroede læsere har mdoc-siden muligvis ingen pålidelig måde at bekræfte visse sikkerhedsegenskaber på. Fjernpræsentation er reel – og stadig under udvikling.

Selv med disse forbehold er 18013-7 det første seriøse svar på et problem, papir-IDP’en aldrig forsøgte at løse: at præsentere kørerettigheder på afstand, inden personen når skranken eller kontrolpunktet.

Lag 4 — W3C VC Data Model 2.0: Semantiklaget

W3Cʼs Verifiable Credentials Data Model 2.0 er ikke en kørekortsstandard – og det er præcis, hvorfor den er vigtig.

Anbefalingen definerer en udvidelig datamodel for verificerbare legitimationsoplysninger, forklarer, hvordan de kan beskyttes mod ændringer, og beskriver økosystemet ud fra tre centrale roller: udstedere, indehavere og verifikatorer. Et kørekort optræder som et af de centrale eksempler.

For et fremtidigt IDP bidrager VC 2.0 med et generelt ordforråd for krav, præsentationer og verificerbare dataregistre. W3C er eksplicit om, at sådanne registre kan antage flere former, herunder:

- Betroede databaser

- Statslige identitetsdatabaser

- Decentraliserede databaser

- Distribuerede registreringsbøger

Det bryder den falske modsætning mellem en blockchain-baseret tilgang og en fuldt proprietær. Datamodellen er bredere end begge dele.

VC 2.0 er også tydelig med hensyn til selektiv videregivelse. W3C bemærker, at et kørekort kan indeholde flere data, end der er behov for i en given situation, og anbefaler enten at opdele oplysningerne i mindre dele eller at anvende mekanismer, der muliggør selektiv videregivelse. For et fremtidigt IDP er dette ikke en valgfri privatlivsfordel – det er forskellen mellem en moderne legitimation og en digital fotokopi af et plastikkort.

VC 2.0 er imidlertid ikke en komplet erstatning for ISO 18013. W3C påpeger, at datamodellen ikke kræver en traditionel certifikatmyndigheds tillidsmodel. I praksis er VC 2.0 et stærkt semantiklag, men eksplicitte tillids-distributions- og verifikatorstyringsslag skal stadig placeres ovenpå.

Lag 5 — OpenID4VCI: Udstedelsesprotokollen

Et fremtidigt IDP har brug for en standardiseret måde at flytte en legitimation fra en udsteder ind i en pung på. Det er rollen for OpenID for Verifiable Credential Issuance (OpenID4VCI) 1.0.

Specifikationen definerer en OAuth-beskyttet API til udstedelse af verificerbare legitimationsoplysninger, og den er bevidst formatuafhængig. Blandt de legitimationsformater, den understøtter:

- ISO mdoc

- SD-JWT VC

- W3C VCDM-legitimationsoplysninger

Det understøtter også indehaverbinding og senere præsentationer uden yderligere involvering fra udstederen. OpenID4VCI 1.0 blev godkendt som endelig specifikation i september 2025.

Dette gør OpenID4VCI strategisk vigtig for et fremtidigt IDP-økosystem. Frem for at bygge specialdesignede udsteder-til-pung-rørledninger for hver jurisdiktion eller pung-udbyder kan økosystemet definere en styret udstedelsesprofil oven på en standard udstedelsesramme – og stadig vælge, om den resulterende legitimation er kodet som mdoc, VC eller et andet understøttet format. Denne fleksibilitet er et af de stærkeste argumenter for at holde det fremtidige IDP-stak modulopbygget.

Lag 6 — OpenID4VP: Anmodnings- og præsentationsprotokollen

Hvis OpenID4VCI flytter legitimationen ind i pungen, flytter OpenID for Verifiable Presentations (OpenID4VP) den ud igen på en kontrolleret måde.

Specifikationen definerer en mekanisme til at anmode om og præsentere legitimationsoplysninger. Den grundlæggende model bruger HTTPS-meddelelser og omdirigeringer, men understøtter også brug via W3C Digital Credentials API i stedet for omdirigeringsflows. OpenID4VP 1.0 nåede status som endelig specifikation i juli 2025.

Det er vigtigt, fordi det giver det fremtidige IDP-stak et webbaseret præsentationslag, som hjemmesider, applikationer og onlineverifikatorer kan implementere direkte. Flere nylige udviklinger underbygger dette:

- I august 2025 annoncerede OpenID Foundation en formel sikkerhedsanalyse af OpenID4VP brugt via Digital Credentials API, og der blev ikke fundet nye sårbarheder i den verificerede protokolmodel.

- NISTʼs nuværende mDL-udkast bygger sin trusselmodel op om anmodning og præsentation af mDLʼer via OpenID4VP over W3C Digital Credentials API, med FIDO CTAP til at håndhæve nærhed og modstå phishing i relevante flows.

Websiden af stakken og mDL-siden nærmer sig hinanden. OpenID4VP bør ikke læses som en konkurrent til ISO 18013-7 – det er det webprotokol-lag, der gør internetpræsentation praktisk på tværs af virkelighedens browser-, pung- og verifikatormiljøer.

Lag 7 — Tillidsregistre: Der hvor stakken bliver til et økosystem

Dette er det lag, mange diskussioner springer over – og det lag, der afgør, om hele systemet rent faktisk virker.

En verifikator kan ikke gøre meget med en signeret legitimation, medmindre den kender tre ting:

- Hvilke udstedere der er legitime

- Hvilke offentlige nøgler der er aktuelle

- Om den anmodende part selv er autoriseret

På udstedersiden tilbyder AAMVAʼs Digital Trust Service et konkret svar. Det giver en enkel, sikker og robust måde for afhængige parter at få offentlige nøgler fra udstedende myndigheder, distribueret via Verified Issuer Certificate Authority List (VICAL). AAMVAʼs vejledning beskriver VICAL-udbyderrollens praktiske termer: indsaml offentlige nøgler fra legitime udstedende myndigheder, verificer at disse myndigheder forvalter deres nøgler sikkert, kombiner nøglerne i en enkelt VICAL, og lever den til verifikatorer.

På verifikatorsiden angriber Europa tillidsproblematikken fra en anden vinkel. I EUDI Architecture and Reference Framework registrerer afhængige parter sig, opnår adgangscertifikater og bruger disse certifikater til at autentificere sig over for pungapplikationer, når de anmoder om attributter. Pungen verificerer derefter certifikatkæden, kontrollerer tilbagekaldsstatus, præsenterer anmodningen for brugeren og frigiver kun de godkendte attributter.

W3Cʼs VC-model bidrager også her og behandler verificerbare dataregistre som en særskilt økosystemrolle. Som nævnt tidligere kan disse registre være betroede databaser, statslige identitetsdatabaser, decentraliserede databaser eller distribuerede registreringsbøger. Et fremtidigt IDP-tillidsregister behøver ikke at være bygget på blockchain. Det skal være styret, revisionspligtigt og maskinlæsbart.

Hvis ISO 18013 definerer, hvordan legitimationen ser ud og bevæger sig, er det tillidsregistrene, der afgør, om nogen bør tro på den.

Sådan fungerer en fremtidig IDP-transaktion fra ende til anden

Her er stakken i drift, opdelt i de fire centrale øjeblikke i en legitimations livscyklus.

1. Udstedelse. En national myndighed – eller en tæt styret autoriseret udsteder – verificerer den underliggende kørekortsregistrering og udsteder en legitimation til indehaverens pung. OpenID4VCI er det mest praktiske udstedelseslag, der er tilgængeligt i dag, fordi det allerede understøtter ISO mdoc-, SD-JWT VC- og W3C VCDM-formater. ISO 18013-5 lader selv indsamling af samtykke og lagring af private nøgler ligge uden for scope, hvilket er præcis, hvorfor udstedelse og pungstyring skal operere oven på det grundlæggende ISO-transportlag.

2. Personlig præsentation. Ved en vejsidekontrol eller et udlejningssted præsenterer pungen legitimationen ved hjælp af et nærhedsflow baseret på 18013-5. Læseren validerer oprindelse og integritet ved hjælp af udsteders nøgler fra et tillidsregister – frem for at træffe tillidsafgørelser på egen hånd. Indehaveren godkender kun de felter, der er nødvendige for den specifikke situation.

3. Fjernpræsentation. Til forhåndscheck ved biludlejning eller andre onlineprocesser anmoder verifikatoren om et minimalt sæt attributter via et internetbaseret flow ved hjælp af 18013-7 og/eller OpenID4VP. Pungen viser, hvilke attributter der anmodes om, indehaveren godkender, og verifikatoren modtager en struktureret præsentation frem for en scanning eller PDF-upload. NISTʼs nuværende arkitektur, bygget op om OpenID4VP plus Digital Credentials API, demonstrerer, at dette nu er en praktisk teknisk vej.

4. Tillid og verifikatorautorisering. Pungen stoler ikke blindt på enhver anmoder. Et modent økosystem autentificerer den afhængige part, validerer certifikatkæder, kontrollerer tilbagekaldsstatus og giver brugeren indblik i, hvem der anmoder om hvilke data. EUDI-modellen er særlig stærk her og behandler verifikatorregistrering og adgangscertifikater som væsentlige dele af systemet frem for valgfrie tilføjelser.

Dette komplette flow er præcis, hvorfor et fremtidigt IDP skal være en stak. Intet enkelt lag kan levere det. Ikke ISO alene. Ikke VC alene. Ikke OpenID alene. Og bestemt ikke en PDF vedhæftet en formular.

Hvad der stadig mangler i det fremtidige IDP-stak

Det sværeste tilbageværende problem er ikke længere at skabe ny kryptografi – det er at opnå styret interoperabilitet.

Overvej, hvor økosystemet står i dag:

- NIST har beskrevet det nuværende standardlandskab som under udvikling på tværs af separate områder.

- AAMVA har bygget en regional tillidstjeneste for Nordamerika.

- Europa er ved at indlejre certifikatbaseret tillid for afhængige parter i sin pungarkitektur.

- OpenID har færdiggjort udsendelses- og præsentationsspecifikationer og udvider konformansinfrastrukturen.

Disse er stadig økosystem-specifikke svar. Der eksisterer endnu ikke ét globalt grænseoverskridende tillidslag for kørekortsoplysninger. Det tilbageværende arbejde er at definere:

- Hvilke dele af stakken er obligatoriske

- Hvilke legitimationsformater er acceptable

- Hvordan udsteder- og verifikatortillid distribueres

- Hvordan konformans testes

- Hvordan grænseoverskridende anerkendelse styres uden at kompromittere privatlivet

Konklusion: Det fremtidige IDP er en stak, ikke et dokument

Et fremtidigt IDP vil ikke opstå, fordi én standardiseringsorganisation skriver ét dokument. Det vil opstå, når en sammenhængende stak er defineret, styret og vedtaget på tværs af jurisdiktioner. Den stak har allerede identificerbare lag:

- ISO/IEC 18013-1 for dokumentets grundlinje

- ISO/IEC 18013-3 for legitimationssikkerhed

- ISO/IEC 18013-5 for personlig mobil præsentation

- ISO/IEC 18013-7 for fjernpræsentation

- W3C VC 2.0 for bærbar semantik

- OpenID4VCI for udstedelse

- OpenID4VP for anmodning og præsentation

- Tillidsregistre for maskintillid og verifikatorautorisering

Det er arkitekturen bag et fremtidigt IDP. Ikke et hæfte. Ikke en app. En stak.

Udgivet maj 11, 2026 • 13m at læse