Neviens atsevišķs standarts neaizstās papīra Starptautisko Autovadītāja Apliecību (SAA). Īstais pēctecis ir standartu kopums, kas darbojas kopā — un šā kopuma izpratne ir atslēga tam, lai saprastu, kurp virzās pārrobežu digitālie vadīšanas akreditācijas dati.

Kāpēc Neviens Atsevišķs Standarts Neaizstās Papīra SAA

Lielākā daļa diskusiju par nākotnes SAA sākas ar nepareizo jautājumu: kurš standarts aizstās papīra atļauju? Šāds formulējums pieņem, ka viena specifikācija spēj veikt visu darbu. Tā nevar.

NIST mDL (mobilās vadītāja apliecības) darbs skaidri norāda, ka jauni digitālo akreditācijas datu standarti veidojas atsevišķās problēmu jomās. Pati ISO 18013 saime jau ir sadalīta vairākās daļās, kas aptver fizisko dizainu, drošību, mobilās prezentācijas un interneta paplašinājumus. Tādēļ nākotnes pārrobežu vadīšanas akreditācijas dati nav viena specifikācija — tie ir koordinēts specifikāciju kopums, kur katra risina konkrētu jautājumu.

Nākotnes SAA Steks Īsumā

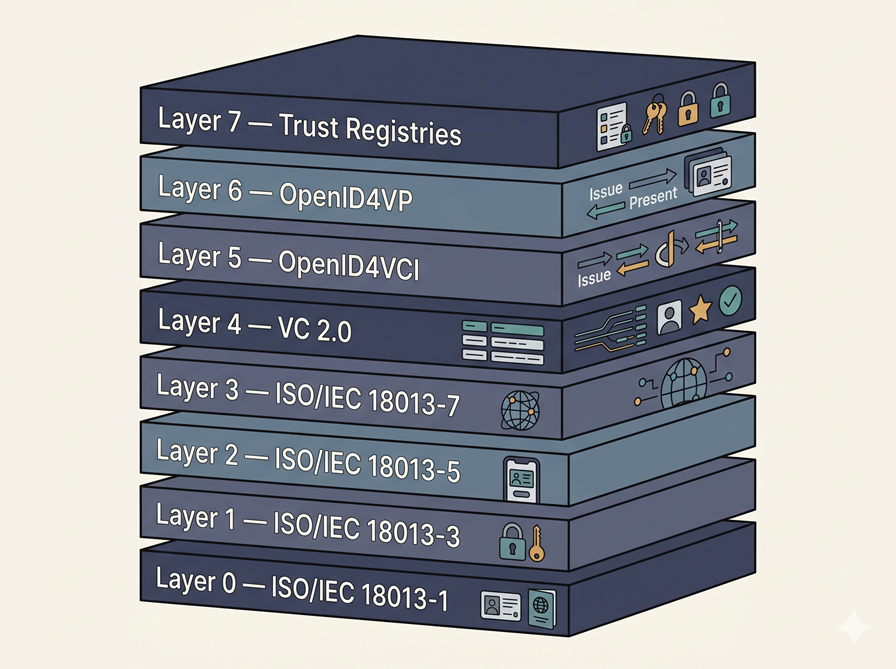

Šeit ir astoņi slāņi, kas kopā nosaka, kā izskatās nākotnes SAA:

- 0. slānis — Fiziskā un datu bāze: ISO/IEC 18013-1

- 1. slānis — Akreditācijas datu drošība: ISO/IEC 18013-3

- 2. slānis — Tuvuma (klātienes) prezentācija: ISO/IEC 18013-5

- 3. slānis — Attālā / interneta prezentācija: ISO/IEC 18013-7

- 4. slānis — Akreditācijas datu semantika: W3C Verifiable Credentials Data Model 2.0

- 5. slānis — Izsniegšanas protokols: OpenID4VCI

- 6. slānis — Pieprasījuma un prezentācijas protokols: OpenID4VP

- 7. slānis — Uzticamības izplatīšana un verificētāju autorizācija: Uzticamības reģistri (AAMVA VICAL modelis, EUDI sertifikātu bāzes relying-party modelis)

Katrs slānis balstās pašreizējos standartos vai aktīvā ekosistēmas dokumentācijā. Turpmākās sadaļas paskaidro, ko katrs slānis dara — un, tikpat svarīgi, ko tas nedara.

0. slānis — ISO/IEC 18013-1: Fiziskais un Semantiskais Pamats

1. daļa ir svarīgāka, nekā vairums cilvēku apzinās, jo tā nav tikai par karšu dizainu.

ISO/IEC 18013-1 nosaka ISO atbilstošas vadītāja apliecības fiziskās īpašības un pamata datu kopu, veidojot kopēju pamatu starptautiskai izmantošanai un savstarpējai atzīšanai. Tā ir veidota uz drošas ID-1 kartes bāzes kopā ar grāmatiņu starptautiskai lietošanai, aizstājot vecāko papīra SAA modeli. ISO arī norāda, ka daudzos gadījumos viena karte var aizstāt nepieciešamību pēc diviem atsevišķiem dokumentiem.

Praktiskās sekas ir vienkāršas: nākotnes SAA nevar sākt maka slānī. Ja pamatā esošā dokumenta struktūra, datu modelis un izkārtojums vispirms nav standartizēti, katrs digitālais slānis augstāk kļūst par saderības ielāpu virs sadrumstalotiem nacionālajiem formātiem. 1. daļa ir pamats, no kura atkarīgs pārējais steks.

1. slānis — ISO/IEC 18013-3: Akreditācijas Datu Drošība

3. daļā akreditācijas dati pāriet no dokumentā esošajiem datiem uz drošības objektu. ISO apraksta 18013-3 kā daļu, kas nosaka mehānismus:

- Piekļuves kontrolei mašīnlasāmajiem datiem

- Dokumenta autentifikācijai

- Integritātes validācijai

Tomēr ISO ir arī skaidrs, ka 3. daļa nerisina ar datu vēlāko izmantošanu saistītos privātuma jautājumus — un šī robeža ir svarīga.

Īsumā — 18013-3 nodrošina akreditācijas datu drošību, nevis pilnīgu ekosistēmas pārvaldību. Tas palīdz atbildēt uz jautājumiem, piemēram: Vai šos akreditācijas datus izsniedza apgalvotā iestāde? Vai dati ir mainīti? Tas pilnībā neatbild uz: Vai šim verificētājam vispār vajadzētu pieprasīt šo lauku? Vai šis pieprasījums ir atļauts šajā kontekstā?

Tas ir arī aktīvs slānis, nevis pabeigts produkts. ISO uzrāda 2022. gada grozījumu PACE protokolam, 2023. gada grozījumu pasīvās autentifikācijas atjauninājumiem un jaunu 18013-3 projektu, kas pašlaik tiek izstrādāts.

2. slānis — ISO/IEC 18013-5: Klātienes Mobilā Prezentācija

Ja 1. daļa nosaka dokumentu un 3. daļa to aizsargā, 5. daļa pārvērš apliecību par mobilo akreditācijas datu.

ISO nosaka, ka 18013-5 aptver saskarni starp mDL un lasītāju, kā arī starp lasītāju un izdevējiestādes infrastruktūru. Tas arī ļauj trešajām pusēm — tostarp iestādēm un verificētājiem citās valstīs — :

- Iegūt mDL datus ar mašīnas palīdzību

- Saistīt šos datus ar turētāju

- Autentificēt to izcelsmi

- Verificēt tā integritāti

Tikpat svarīgi ir tas, ko 18013-5 neaptver. ISO skaidri uzrāda ārpusapjoma elementus, tostarp to, kā tiek iegūta turētāja piekrišana datu koplietošanai, un prasības mDL datu un privāto atslēgu glabāšanai. 5. daļa nav pilnīgs maka produkts, pilnīgs lietotāja piekrišanas modelis un pilnīga pārvaldības sistēma. Tā ir transporta un verifikācijas slānis mobilai prezentācijai.

AAMVA ieviešanas vadlīnijas to vēl precizē, nošķirot divus izgūšanas modeļus:

- Ierīces izgūšana, kur dati tiek nolasīti tieši no turētāja ierīces.

- Servera izgūšana, kas var ļaut izdevējiestādei novērot, kad tiek izmantots mDL, kādi dati tiek koplietoti, un pat novērtēt fizisko atrašanās vietu, izmantojot IP analīzi.

Otrais punkts nav iemesls noraidīt standartu — tas ir iemesls būt precīzam par to, kuru izgūšanas modeli nākotnes SAA vajadzētu izmantot pēc noklusējuma. AAMVA arī pieprasa, lai maks piešķirtu turētājam pilnu kontroli pār koplietojamajiem datu elementiem, kas daudz labāk atbilst nākotnes SAA nekā vecākais modelis “parādi visu dokumentu”.

3. slānis — ISO/IEC 18013-7: Interneta Prezentācija

5. daļa risina klātienes problēmu. 7. daļa paplašina šo modeli attālinātai lietošanai.

ISO apraksta 18013-7:2025 kā 18013-5 paplašinājumu ar mDL interneta prezentāciju lasītājam. Internets šajā arhitektūrā nav sekundārs apsvērums — tas ir standarta skaidra daļa.

ES mobilās vadītāja apliecības rokasgrāmata jau uztver interneta prezentāciju kā praktisku, nevis teorētisku, aprakstot scenārijus, piemēram:

- Auto nomas reģistrācija, kur lietotāji koplieto savu mDL klātienē vai attālināti iepriekš

- Ceļmalas pārbaudes, ko veic policija

- Vispārīgs mDL lietošanas profils, kas balstīts uz ISO/IEC 18013-5 un 18013-7

Tomēr AAMVA pašreizējās vadlīnijas ir godīgas attiecībā uz ierobežojumiem: mDL izmantošana internetā ir ļoti vēlama, bet daži atbalstoši standarti vēl nav pilnībā nobrieduši. Pastāv reālas nepilnības pašreizējā maka un pārlūka integrācijā, un bez uzticamu lasītāju saraksta mdoc pusei var nebūt uzticama veida, kā apstiprināt noteiktus drošības rekvizītus. Attālinātā prezentācija ir reāla — un joprojām attīstās.

Pat ņemot vērā šos iebildumus, 18013-7 ir pirmā nopietna atbilde uz problēmu, ko papīra SAA pat nemēģināja risināt: vadīšanas tiesību attālināta prezentācija pirms persona sasniedz kasi vai kontrolpunktu.

4. slānis — W3C VC Data Model 2.0: Semantikas Slānis

W3C Verifiable Credentials Data Model 2.0 nav vadītāja apliecības standarts — un tieši tāpēc tas ir svarīgs.

Ieteikums nosaka paplašināmu datu modeli verificējamajiem akreditācijas datiem, paskaidro, kā tos var aizsargāt pret izmaiņām, un apraksta ekosistēmu trīs galveno lomu izteiksmē: izdevēji, turētāji un verificētāji. Vadītāja apliecība parādās kā viens no tā pamatpiemēriem.

Nākotnes SAA gadījumā VC 2.0 sniedz vispārēju vārdu krājumu prasījumiem, prezentācijām un verificējamajiem datu reģistriem. W3C skaidri norāda, ka šādi reģistri var būt vairāku veidu, tostarp:

- Uzticamas datubāzes

- Valdības identitātes datubāzes

- Decentralizētas datubāzes

- Izkliedētās virsgrāmatas

Tas lauž nepatiesu dihotomiju starp tikai blokķēdes pieeju un pilnīgi patentētu pieeju. Datu modelis ir plašāks par abiem.

VC 2.0 arī ir skaidrs par selektīvo izpaušanu. W3C norāda, ka vadītāja apliecība var saturēt vairāk datu, nekā nepieciešams konkrētam lietošanas gadījumam, un iesaka vai nu sadalīt informāciju mazākos gabalos, vai izmantot selektīvās izpaušanas mehānismus. Nākotnes SAA gadījumā tas nav fakultatīvs privātuma papildinājums — tas ir atšķirība starp mūsdienīgiem akreditācijas datiem un plastikāta kartes digitālo fotokopiju.

Tomēr VC 2.0 nav pilnīgs ISO 18013 aizstājējs. W3C norāda, ka datu modelis nepieprasa tradicionālo sertifikācijas iestādes uzticamības ķēdes modeli. Praksē VC 2.0 ir spēcīgs semantikas slānis, bet skaidriem uzticamības izplatīšanas un verificētāju pārvaldības slāņiem joprojām jāatrodas virs tā.

5. slānis — OpenID4VCI: Izsniegšanas Protokols

Nākotnes SAA vajadzīgs standarta veids, kā pārvietot akreditācijas datus no izdevēja uz maku. Tā ir OpenID for Verifiable Credential Issuance (OpenID4VCI) 1.0 loma.

Specifikācija nosaka ar OAuth aizsargātu API verificējamo akreditācijas datu izsniegšanai, un tā ir apzināti formātneatkarīga. Atbalstāmo akreditācijas datu formāti ietver:

- ISO mdoc

- SD-JWT VC

- W3C VCDM akreditācijas dati

Tā arī atbalsta turētāja saistīšanu un vēlākas prezentācijas bez papildu izdevēja iesaistes. OpenID4VCI 1.0 tika apstiprināts kā galīgā specifikācija 2025. gada septembrī.

Tas padara OpenID4VCI stratēģiski svarīgu nākotnes SAA ekosistēmai. Tā vietā, lai katrai jurisdikcijai vai maka nodrošinātājam veidotu pielāgotus izdevēja un maka cauruļvadus, ekosistēma var definēt pārvaldītu izsniegšanas profilu uz standarta izsniegšanas ietvara — vienlaikus izvēloties, vai iegūtie akreditācijas dati tiks kodēti kā mdoc, VC vai citā atbalstītā formātā. Šī elastība ir viens no spēcīgākajiem argumentiem, lai nākotnes SAA steks saglabātu modularitāti.

6. slānis — OpenID4VP: Pieprasījuma un Prezentācijas Protokols

Ja OpenID4VCI pārvieto akreditācijas datus uz maku, OpenID for Verifiable Presentations (OpenID4VP) tos pārvieto atpakaļ kontrolētā veidā.

Specifikācija nosaka mehānismu akreditācijas datu pieprasīšanai un prezentēšanai. Tās pamats izmanto HTTPS ziņojumus un novirzīšanu, bet tā arī atbalsta izmantošanu ar W3C Digital Credentials API, nevis novirzīšanas plūsmām. OpenID4VP 1.0 ieguva galīgās specifikācijas statusu 2025. gada jūlijā.

Tas ir svarīgi, jo sniedz nākotnes SAA stekam tīmekļa vietējo prezentācijas slāni, ko tieši var ieviest vietnes, lietojumprogrammas un tiešsaistes verificētāji. Vairāki neseni notikumi to pastiprina:

- 2025. gada augustā OpenID Foundation paziņoja par formālu OpenID4VP drošības analīzi, kas izmantota ar Digital Credentials API, neatrodot jaunas ievainojamības verificētajā protokola modelī.

- NIST pašreizējais mDL projekts savu draudu modeli veido ap mDL pieprasīšanu un prezentēšanu, izmantojot OpenID4VP ar W3C Digital Credentials API, kur FIDO CTAP tiek izmantots, lai nodrošinātu tuvumu un novērstu pikšķerēšanu attiecīgajās plūsmās.

Steka tīmekļa puse un mDL puse tuvinājas. OpenID4VP nevajadzētu uzskatīt par ISO 18013-7 konkurentu — tas ir tīmekļa protokola slānis, kas padara interneta prezentāciju praktisku reālās pārlūka, maka un verificētāja vidēs.

7. slānis — Uzticamības Reģistri: Kur Steks Kļūst par Ekosistēmu

Šis ir slānis, ko daudzas diskusijas izlaiž — un slānis, kas nosaka, vai visa sistēma faktiski darbojas.

Verificētājs nevar daudz darīt ar parakstītiem akreditācijas datiem, ja vien tas nezina trīs lietas:

- Kuri izdevēji ir likumīgi

- Kuras publiskās atslēgas ir aktuālas

- Vai pieprasītāja puse pati ir autorizēta

No izdevēja puses AAMVA Digital Trust Service piedāvā konkrētu atbildi. Tas nodrošina vienotu, drošu, noturīgu veidu, kā relying parties iegūt izdevējiestāžu publiskās atslēgas, izplatītas caur Verified Issuer Certificate Authority List (VICAL). AAMVA vadlīnijas apraksta VICAL nodrošinātāja lomu praktiskā izteiksmē: savākt publiskās atslēgas no likumīgām izdevējiestādēm, pārbaudīt, vai šīs iestādes drošā veidā pārvalda savas atslēgas, apvienot atslēgas vienā VICAL un piegādāt to verificētājiem.

No verificētāja puses Eiropa risina uzticamības problēmu no cita virziena. EUDI Arhitektūras un Atsauces ietvara ietvaros relying parties reģistrējas, iegūst piekļuves sertifikātus un izmanto tos, lai autentificētos maka lietotnēm, pieprasot atribūtus. Tad maks verificē sertifikātu ķēdi, pārbauda atsaukšanas statusu, iesniedz pieprasījumu lietotājam un atbrīvo tikai apstiprinātus atribūtus.

W3C VC modelis arī šeit sniedz ieguldījumu, uzskatot verificējamos datu reģistrus par atsevišķu ekosistēmas lomu. Kā minēts iepriekš, šie reģistri var būt uzticamas datubāzes, valdības identitātes datubāzes, decentralizētas datubāzes vai izkliedētās virsgrāmatas. Nākotnes SAA uzticamības reģistram nav jābūt veidotam uz blokķēdes. Tam jābūt pārvaldītam, auditējamam un mašīnlasāmam.

Ja ISO 18013 nosaka, kā akreditācijas dati izskatās un pārvietojas, uzticamības reģistri nosaka, vai kādam vajadzētu tiem ticēt.

Kā Nākotnes SAA Darījums Darbojas no Sākuma līdz Beigām

Šeit ir steks darbībā, sadalīts četros galvenajos akreditācijas datu dzīves cikla brīžos.

1. Izsniegšana. Nacionāla iestāde — vai stingri pārvaldīts autorizēts izdevējs — verificē pamatā esošo apliecības ierakstu un izsniedz akreditācijas datus turētāja makā. OpenID4VCI ir vispiemērotākais šodien pieejamais izsniegšanas slānis, jo tas jau atbalsta ISO mdoc, SD-JWT VC un W3C VCDM formātus. Pats ISO 18013-5 atstāj piekrišanas vākšanu un privāto atslēgu glabāšanu ārpus apjoma, un tieši tāpēc izsniegšanai un maka pārvaldībai jādarbojas virs pamata ISO transporta slāņa.

2. Klātienes prezentācija. Ceļmalas apstāšanās vai nomas galda tuvumā maks iesniedz akreditācijas datus, izmantojot tuvuma plūsmu, kas balstīta uz 18013-5. Lasītājs validē izcelsmi un integritāti, izmantojot izdevēja atslēgas, kas iegūtas no uzticamības reģistra — nevis pieņemot lēmumus par uzticamību patstāvīgi. Turētājs apstiprina tikai konkrētajai situācijai nepieciešamos laukus.

3. Attālinātā prezentācija. Pirmsnomu pārbaudēm vai citiem tiešsaistes procesiem verificētājs pieprasa minimālu atribūtu kopu, izmantojot internetam piemērotu plūsmu ar 18013-7 un/vai OpenID4VP. Maks parāda, kuri atribūti tiek pieprasīti, turētājs apstiprina, un verificētājs saņem strukturētu prezentāciju, nevis skenējumu vai PDF augšupielādi. NIST pašreizējā arhitektūra, kas veidota ap OpenID4VP un Digital Credentials API, demonstrē, ka tas tagad ir praktisks inženierijas ceļš.

4. Uzticamība un verificētāju autorizācija. Maks akli neuzticas katram pieprasītājam. Nobriedusi ekosistēma autentificē relying party, validē sertifikātu ķēdes, pārbauda atsaukšanas statusu un sniedz lietotājam redzamību par to, kurš prasa kādus datus. EUDI modelis ir īpaši spēcīgs šeit, uzskatot verificētāju reģistrāciju un piekļuves sertifikātus par sistēmas būtiskām daļām, nevis fakultatīviem papildinājumiem.

Šī pilnīgā plūsma ir tieši tāpēc, kāpēc nākotnes SAA ir jābūt stekam. Neviens atsevišķs slānis to nevar nodrošināt. Ne tikai ISO. Ne tikai VC. Ne tikai OpenID. Un noteikti ne PDF fails, kas pievienots veidlapai.

Kas Vēl Trūkst Nākotnes SAA Stekā

Vissarežģītākā atlikušā problēma vairs nav jaunu kriptogrāfiju radīšana — tā ir pārvaldītas sadarbspējas sasniegšana.

Apsveriet, kur šodien atrodas ekosistēma:

- NIST ir aprakstījis pašreizējo standartu ainavu kā attīstošu atsevišķās jomās.

- AAMVA ir izveidojis reģionālu uzticamības servisu Ziemeļamerikai.

- Eiropa savā maka arhitektūrā iekļauj sertifikātu bāzes relying-party uzticamību.

- OpenID ir finalizējis izsniegšanas un prezentācijas specifikācijas un paplašina atbilstības infrastruktūru.

Tās joprojām ir ekosistēmai raksturīgas atbildes. Vēl nav viena globāla pārrobežu uzticamības slāņa vadītāja akreditācijas datiem. Atlikušais darbs ir noteikt:

- Kuras steka daļas ir obligātas

- Kuri akreditācijas datu formāti ir pieņemami

- Kā tiek izplatīta izdevēja un verificētāja uzticamība

- Kā tiek testēta atbilstība

- Kā pārrobežu atzīšana tiek pārvaldīta, nekompromitējot privātumu

Secinājums: Nākotnes SAA ir Steks, Nevis Dokuments

Nākotnes SAA neparādīsies tāpēc, ka viena standartizācijas organizācija uzrakstīs vienu dokumentu. Tas radīsies, kad saskaņots steks tiks definēts, pārvaldīts un pieņemts jurisdikcijās. Šim stekam jau ir identificējami slāņi:

- ISO/IEC 18013-1 dokumenta pamatam

- ISO/IEC 18013-3 akreditācijas datu drošībai

- ISO/IEC 18013-5 klātienes mobilai prezentācijai

- ISO/IEC 18013-7 attālinātai prezentācijai

- W3C VC 2.0 pārnēsājamām semantikām

- OpenID4VCI izsniegšanai

- OpenID4VP pieprasīšanai un prezentācijai

- Uzticamības reģistri mašīnas uzticamībai un verificētāju autorizācijai

Tā ir arhitektūra aiz nākotnes SAA. Ne grāmatiņa. Ne lietotne. Steks.

Publicēts maijs 11, 2026 • 12min lasīšanai